- Автоматизация

- Антропология

- Археология

- Архитектура

- Биология

- Ботаника

- Бухгалтерия

- Военная наука

- Генетика

- География

- Геология

- Демография

- Деревообработка

- Журналистика

- Зоология

- Изобретательство

- Информатика

- Искусство

- История

- Кинематография

- Компьютеризация

- Косметика

- Кулинария

- Культура

- Лексикология

- Лингвистика

- Литература

- Логика

- Маркетинг

- Математика

- Материаловедение

- Медицина

- Менеджмент

- Металлургия

- Метрология

- Механика

- Музыка

- Науковедение

- Образование

- Охрана Труда

- Педагогика

- Полиграфия

- Политология

- Право

- Предпринимательство

- Приборостроение

- Программирование

- Производство

- Промышленность

- Психология

- Радиосвязь

- Религия

- Риторика

- Социология

- Спорт

- Стандартизация

- Статистика

- Строительство

- Технологии

- Торговля

- Транспорт

- Фармакология

- Физика

- Физиология

- Философия

- Финансы

- Химия

- Хозяйство

- Черчение

- Экология

- Экономика

- Электроника

- Электротехника

- Энергетика

Annotation 11 страница

– использование ключей защиты и сегментирование памяти; – реализация механизма виртуальной памяти с разделением адресных пространств;

– аппаратная реализация функций ОС; – хранение и распространение программ в ПЗУ; – использование новых архитектур ЭВМ (с отходом от фоннеймановской архитектуры в сторону повышения структурной сложности базовых машинных объектов – архитектуры с реализацией абстрактных типов данных, теговые архитектуры с привилегиями и т. п. ).

Хорошей идеей структурной организации программных средств, Ориентированной на изоляцию управляющих механизмов и структур ОС, явилась концепция " виртуальной машины", нашедшая широкое применение в практике создания безопасных вычислительных систем.

Однако, несмотря на значительные усилия и средства, вложенные и исследования и разработку программных и аппаратных средств многоуровневой защиты, на сегодняшний день многие ведущие специалисты приходят к выводу, что существующими методами задача создания безопасной ЭВМ с операционной системой универсального применения не будет решена в ближайшее десятилетие.

В начале 80-х годов в США – появились первые специализированные ЭВМ, аттестованные Национальным центром безопасности ЭВМ, как гарантированно защищенные, что в классификации центра соответствует щенке А1. Широкую известность, в частности, приобрела система SCOMP фирмы " Honeywell", предназначенная для использования в центрах коммутации вычислительных сетей, обрабатывающих секретную «формацию. Хотя эта система разработана на базе концепции ядра безопасности, ее создателям удалось обеспечить необходимые характеристики производительности благодаря существенному ограничению функциональных возможностей данной специализированной ОС.

Необходимо отметить, что хотя опыт создания этой, а также которых других узко специализированных систем и продемонстрировал специфическую применимость указанного подхода, он, с другой стороны, «пиний раз подтвердил чрезмерную громоздкость и неэффективность существующих методов разработки доказательно корректного программного обеспечения, что препятствует созданию этим способом функционально полных, универсальных безопасных операционных систем.

Возвращаясь к системам разграничения доступа для традиционных неструктурированных (т. е. не имеющих ядра безопасности) ОС, необходимо отметить, что, как показывает практика, для них оказывается) невозможным надежно удостовериться в отсутствии (или наличии) скрытых каналов доступа к информационным объектам со стороны программ, нарушающих системные соглашения. Более того, в таких ОС невозможно гарантировать отсутствие путей для несанкционированного переход; пользовательских процессов в привилегированное состояние. Последа тем более опасно, так как если прикладной программе удастся результате преднамеренных действий получить привилегированный статус то в принципе она сможет вообще отключить все средства защиты обеспечить себе доступ к любым хранящимся в вычислительной системе данным.

Причины такого положения кроются в децентрализованности механизмов доступа к разнородным объектам, а также в отсутствии эффективных средств изоляции программ и данных в пределах общего адресного пространства основной памяти. В этих условиях попытка верификации ограниченного подмножества программ, совокупно реализующих функции распределенного диспетчера доступа, приводит к необходимости анализа почти всех программных модулей ОС, что существующими методами сделать не удается ввиду чрезвычайно большого суммарного объема программ современных ОС'.

Вследствие невозможности количественной оценки защищенности неструктурированных универсальных ОС, создание средств многоуровневого разграничения доступа для них становится нецелесообразным.

Действительно, даже реализовав в распределенном диспетчере доступа! многоуровневую модель защиты, разработчики системы не смогут гарантировать отсутствие " проколов" в операционной системе, а также количественно подтвердить преимущества такой многоуровневой СРД перед простейшей матричной СРД, что естественно обесценит усилия, затраченные на ее создание. Поэтому, как уже указывалось, для большинства ОС коммерческие системы разграничения доступа реализуются на базе матричных моделей защиты.

Указанные трудности в обеспечении защиты вычислительных систем, приводят к необходимости применения дополнительных объектовых мер организационной защиты. В особо ответственных применениях разработчики вынуждены прибегать к проведению трудоемкого инженерного анализа ПО, а также существенно ограничивать функциональные возможности применяемых ОС, порою " вычеркивая " из них целые компоненты. Применение подобных мер приводит к I существенному росту расходов на разработку, эксплуатацию и сопровождение систем, препятствует нормальному процессу их эволюционного развития.

Использование криптографических методов открывает новые, уникальные возможности защиты данных в вычислительных сетях, недостижимые при использовании традиционных методов разграничения доступа, действующих на уровне контроля обращений к элементам структур данных.

Лекция 10

Математические модели обеспечения безопасности информации

Учебные вопросы:

1. Назначение математических моделей обеспечения безопасности информации в АСУ.

2. Сравнительный анализ и основные определения математических моделей обеспечения безопасности информации.

Вопрос 1. Назначение математических моделей обеспечения безопасности информации в АСУ

Функционирование АСУ, обеспечивающее реализацию технологии автоматизированного управления сложными процессами в распределенной системе, должно основываться на плановом начале с учетом возможности нарушения этих планов как внутренними, так и внешними дестабилизирующими факторами. Нарушение планов возможно при целенаправленном оздействии нарушителя на элементы АСУ с целью искажения или уничтожения циркулирующей информации, а также в случае изменения технологических циклов управления при раскрытии нарушителем конфиденциальной информации, что привело к необходимости принятия срочных мер по компенсации возможного ущерба. Следовательно, непосредственное выполнение целевых функций АСУ во времени сопряжено с объективной необходимостью оперативной оценки состояния АСУ в целом, распределения и перераспределения ресурсов системы обеспечения безопасности информации (СОБИ), которая решает задачу защиты информации в процессе функционирования АСУ. В общем случае? СОБИ включает в себя организационные, технические и программные средства защиты.

Организационные средства защиты представляют собой специальные организационно-технические и организационно-правовые мероприятия, акты и правила, осуществляемые в процессе создания и эксплуатации АСУ. Данный класс средств защиты хоть и направлен на некоторое упорядочивание процесса функционирования АСУ, однако практически не поддается формализации из-за непосредственного участия большего числа людей в их применении. Что же касается функционирования технических и программных средств защиты, то их работу можно представить в виде формальной модели, которая называется моделью обеспечения безопасности. Под моделью безопасности понимается математически точное описание механизмов процедур) реализации функций защиты информации во всех режимах работы АСУ.

Необходимо заметить, что целесообразность разработки математических моделей формализации процессов защиты информации не всегда очевидна. Однако существующие сложности и противоречия, которые возникают при обосновании, создании и применении СОБИ в составе АСУ, подтверждают актуальность проблемы разработки математических моделей данного класса и необходимость создания для решения этой проблемы соответствующего методического обеспечения.

Во-первых, вновь создаваемая АСУ требует технико-экономического обоснования всех сторон функционирования, в том числе и принципов обеспечения безопасности информации. При этом обоснование должно основываться на разработке и исследовании математических моделей обеспечения безопасности, а результаты этих исследований должны служить доказательством безопасности информации в реальной системе при точном соблюдении всех принципов защиты, заложенных в формальной модели. Однако противоречие заключается в том, что целенаправленное исследование модели может быть проведено только при полной информации о функционировании АСУ в целом, что возможно далеко не всегда, особенно для сложных распределенных систем. В некоторых случаях используется информация о функционировании отдельных элементов или подсистем АСУ, а на ее основе делаются выводы о всей системе в целом. Следовательно, необходимо создавать модели обеспечения безопасности для отдельных процессов в АСУ и методы их интеграции, обеспечивающие безусловное выполнение всех требований по защите информации.

Во-вторых, на разработку АСУ всегда выделяются конечные ресурсы, которые разработчик распределяет на все технологические этапы – от обоснования облика будущей АСУ до проведения испытаний ее компонентов и внедрения. Данный фактор порождает противоречие, связанное с желанием разработчика минимизировать затраты на предварительные модельные исследования при явной необходимости выявления на ранних этапах проектирования всех возможных каналов утечки. Происходит субъективное противопоставление необходимости проведения модельных исследований разработке объектов реальной системы. В этом случае система создается без предварительного изучения всего комплекса протекающих в ней процессов при их взаимосвязи с технологическими особенностями защиты информации. В предельном случае игнорирование предварительных исследований на моделях может привести к полной незащищенности системы даже при включении в состав программно-аппаратных средств АСУ большого числа дорогих и ресурсоемких средств защиты. Следовательно, формализация процессов обеспечения безопасности информации не должна быть для разработчика сложной и трудоемкой задачей, что возможно лишь при наличии научно обоснованных типовых моделей и хорошо отработанного методического обеспечения их применения.

В-третьих, технические и программные средства, образующие СОБИ и посредством которых в АСУ решаются задачи защиты информации, требуют резервирования некоторой части ресурсов АСУ. Например, управление процессами защиты требует наличия специальной службы, рассылка ключевой информации – дополнительной пропускной способности каналов связи, контроль доступа к ресурсам – затрат времени и т. д. В этом случае возникает противоречие между задачами АСУ как системы, максимально улучшающей характеристики процессов управления за счет более полного использования собственных ресурсов, и задачами СОБИ, использующей ресурсы АСУ для достижения целей, не всегда совпадающих с главными целями АСУ. Это противоречие усугубляется тем, что несмотря на техническую и технологическую возможность совмещения решения некоторых задач в рамках вычислительных средств одного объекта АСУ, с точки зрения защиты информации такое совмещение просто недопустимо вследствие различного назначения и различных грифов секретности обрабатываемой информации. Следовательно, возникает задача планирования загрузки ресурсов АСУ для их оптимального использования с учетом требований безопасности информации, что возможно лишь на основе формальной модели обеспечения безопасности.

В-четвертых, достижение требуемых значений показателей безопасности информации в распределенной АСУ с динамически изменяемыми информационно-логическими связями возможно лишь в случае организации единого управления всеми ресурсами системы защиты, причем в любой момент времени должна обеспечиваться возможность:

– проведения анализа состояния средств защиты и СОБИ в целом;

– прогнозирования поведения СОБИ, определения и контроля выполнения условий перехода в новое состояние;

– планирования процессов защиты с учетом возможных попыток несанкционированного доступа к информации, в том числе и успешно реализованных;

– формирования информации для требуемых управляющих воздействий в случае необходимости корректировки процессов защиты.

Противоречие состоит в том, что подобное функционирование СОБИ невозможно без " встроенной" в систему ее собственной модели, обладающей свойством изоморфизма. Однако простого изоморфизма недостаточно. Модель системы защиты должна объединяться с моделью внешней среды, т. е. АСУ в целом, а также с моделью нарушителя. Вполне очевидно, что модели этого типа для своей реализации потребуют ресурсы, сравнимые с ресурсами, необходимыми для реализации задач АСУ. Следовательно, необходима разработка не только самих моделей формализации процессов защиты, но и методических основ оптимизации моделей и их компонентов, синтеза моделей из имеющихся составляющих.

Анализ сформулированных положений позволяет сделать вывод о том, что разработка математических моделей формализации процессов обеспечения безопасности информации в АСУ действительно является сложной научной проблемой, актуальность которой лишь повышается по мере развития и внедрения в АСУ математических методов управления и повышения степени автоматизации решения целевых задач.

Вопрос 2. Сравнительный анализ и основные определения математических моделей обеспечения безопасности информации

Существующие технологии формального описания процессов обеспечения безопасности информации основываются на понятиях теории конечных автоматов, теории множеств, I теории графов, временной и математической логики, I алгебраических спецификаций. При этом применяемый для описания модели математический аппарат вносит некоторые ограничения на степень детализации процессов защиты, что обусловлено различием физической сущности описываемых с помощью используемых понятий процессов. Например, модели, основанные на теории множеств, с большей детальностью описывают процессы контроля доступа к ресурсам системы, так как имеют развитый аппарат определения взаимоотношений между множествами объектов-ресурсов и объектов-пользователей. В то же время модели, основанные на теории графов, позволяют более глубоко определить процессы защищенной передачи данных.

Основываясь на анализе принципов описания процессов защиты данных и используемого при этом математического аппарата, можно выделить следующие четыре класса формальных моделей безопасности:

– модели трансформации состояний конечного автомата;

– модели заимствования и передачи полномочий;

– семантические модели;

– модели информационных потоков.

Необходимо заметить, что в настоящее время число публикаций, в которых описываются модели безопасности, непрерывно растет. Поэтому в дальнейшем ссылки приводятся только на те работы, в которых описаны модели с явно выраженными отличительными признаками.

Модели трансформации состояния являются наиболее общими и основаны на описании системы в виде конечного автомата. Модели этого класса позволяют наиболее полно описать процессы защиты информации и их взаимосвязь с технологией обработки информации в АСУ. В качестве основы большинство моделей трансформации состояний используют модель Бэлла-Лападулы.

Модели заимствования и передачи полномочий в основном формулируются в понятиях теории множеств или теории графов. В основе всех моделей этого класса в явном или неявном виде лежит матрица контроля доступа, что является существенным ограничением при описании динамических операций присвоения или изменения классификации ресурсов системы.

Семантические модели используют понятия теории множеств и теории предикатов и определяют правила разграничения доступа к ресурсам системы в виде утверждений, которые могут изменяться в процессе выполнения операций модели с помощью специальной системы команд.

Модели информационного потока основываются на предположенной Фентоном решетке безопасности и определяют порядок взаимодействия объектов системы в терминах переноса информации. Появление моделей данного класса сопровождалось достаточно интересными и перспективными теоретическими исследованиями, однако в дальнейшем было показано, что модели информационного потока могут быть описаны в терминах трансформации состояний объектов, получающих или отдающих информацию с соответствующими фифами.

Кроме рассмотренных принципов классификации моделей, необходимо учитывать области их применимости, т. е. среду реализации описываемых механизмов защиты. Обычно рассматриваются следующие среды функционирования: отдельная ЭВМ, вычислительная система, сеть передачи данных, информационно-вычислительная сеть.

На каждую модель безопасности при ее формулировке накладывается ряд ограничений (или допущений), которые на начальном этапе носят неформальный характер, а затем формализуются. Такими допущениями могут быть наличие в системе администратора службы безопасности (АСБ), который выполняет ряд специфических операций, не свойственных другим пользователям системы, соглашения о многоуровненности ресурсов, наличие у передаваемых сообщений меток, отражающих степень конфиденциальности данных (меток чувствительности) и т. д.

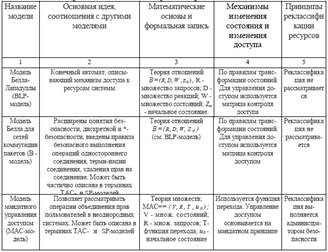

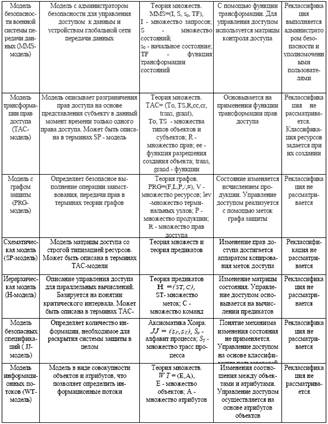

Краткие результаты анализа существующих моделей обеспечения безопасности информации, отражающие основную идею, область применения, соотношения с другими моделями, математические основы, ограничения и допущения, использованные при формулировании модели, показаны в табл. 1.

Для однозначного понимания описываемых далее моделей необходимо ввести ряд определений, основанных на обобщении существующих предложений по терминологии в области защиты информации.

Таблица 1 Результаты анализа существующих моделей

Определение 1. Ресурсом системы называется любое устройство, программа, функция, база данных, файл, которые могут использоваться для выполнения какой-либо операции в АСУ.

Определение 2. Субъект доступа – активный ресурс, в качестве которого могут выступать процесс или устройство, реализующие какие-либо действия над другими ресурсами системы.

В некоторых случаях субъектом может быть оператор АСУ.

Определение 3. Объект доступа – пассивный ресурс, используемый субъектом доступа для выполнения операций в АСУ.

Определение 4. Доступ – процесс использования технических и программных средств, обеспечивающий логическую (или физическую) связь с каким-либо ресурсом АСУ для его функционального использования или получения (модификации) поддерживаемых этим ресурсом данных.

Определение 5. Класс защиты – характеристика степени защищенности объектов доступа, основанная на выделении определенной совокупности требований по защите информации в автоматизированных системах. В некоторых работах вместо данного термина используется термин «уровень безопасности».

Определение 6. Категория доступа – один из классов, к которым может быть отнесен оператор АСУ или субъект доступа при классификации их по предоставленным полномочиям.

Определение 7. Классификация объекта – отнесение ресурса АСУ к одному из классов защиты при определении его значимости в системе, грифа секретности поддерживаемых этим ресурсом данных и множества разрешенных операций.

Лекция 11

Основные направления обеспечения информационной безопасности компьютерных сетей учебных заведений

Учебные вопросы:

1. Состояние вопросов обеспечения информационной безопасности.

2. Угрозы и уязвимости КСУЗ.

3. Этапы построения БКСУЗ.

4. Направление исследований

Введение

В настоящее время противоречие между требованиями к защите ресурсов компьютерных сетей учебных заведений (КСУЗ) и ростом компьютерных преступлений определяет одну из важных задач – построение интегрированной системы безопасности КСУЗ. Данная проблема включает в себя комплексное решение задач определения нормативно-правовой базы, формирование концепции безопасности, разработку мероприятий, планов и процедур по безопасной работе, проектирование, реализацию и сопровождение технических средств защиты информации в процессе обучения. Несмотря на видимую схожесть задач защиты корпоративных сетей и компьютерных сетей вузов, задача по обеспечению безопасности вузовских сетей не получила окончательного решения и, в рамках динамичности развития процесса безопасности информационных технологий, находится в процессе постановки.

Кроме общих проблем внедрения технологий безопасности для вузовских сетей можно отметить две специфические:

– отсутствие единой технической политики информационной безопасности (ИБ) в области образования, в том числе унифицированных вузовских технологий;

– в вузах, как известно, сосредоточены наиболее вероятные потенциальные нарушители безопасности компьютерных систем.

Решение задач ИБ осложняется: текучестью кадров, разнородностью специалистов, большим количеством пользователей, отсутствием больших финансовых ресурсов, часто, недооценкой вопросов физической защиты и обработкой условно (декларировано) открытой информации.

В данной работе рассмотрены проблемные вопросы и общие направления построения интегрированной системы безопасности КСУЗ.

Вопрос 1. Состояние вопросов обеспечения информационной безопасности

В настоящее время вопросы ИБ в вузах стали принимать все более актуальное значение. Следует вспомнить, что проблема компьютерных правонарушений зародилась именно в вузах (например, вирус Морриса). По оценкам МВД число компьютерных преступлений за предыдущий год в России возросло в 4 раза. Анализ сообщений в Интернет относительно уголовных правонарушений по статьям компьютерных преступлений показал, что фактически все они были совершены студентами. Кроме того, множество инцидентов находятся на грани компьютерных преступлений. Помимо сетевых атак, в последнее время возникло такое явление, как информационное противостояние студентов в Интернет, например: ведение неофициальных сайтов вузов (mgtu. ru), выкладывание компрамата на преподавателей, «реферативная» поддержка и т. д.

В настоящее можно насчитать около двух десятком вузов, где активно ведутся работы в области ИБ и создали подготовку по специальностям ИБ. Пять вузов имеют действительные лицензии Гостехкомиссии России на преподавание спецкурсов, а также разработку средств защиты информации. Однако в большинстве вузов вопросам всестороннему обеспечению ИБ уделяют недостаточное внимание. Представленный в Интернет обзор по ИТ-технологиям в вузах (http: //www. cnews. ru/education) позволяет сделать вывод, что их внедрение находится на самом раннем этапе развития.

Вопрос 2. Угрозы и уязвимости КСУЗ

Под КСУЗ понимается совокупность рабочих станций и устройств, использующих общие сетевые ресурсы и сетевые услуги в интересах учебной деятельности. Следует отметить, что современные КСУЗ являются чрезвычайно неоднородными по своей сути. Однако их можно разделить на:

– большие объединенные гетерогенные TCP/IP-сети вуза, поддерживаемые на уровне технологий различными западными компаниями (например, Learning Spaсe), в таких вузах как, правило имеются соответствующие учебные центры;

– ЛВС или объединение ЛВС с выходом в Интернет;

– изолированные от Интернет ЛВС и АРМ.

Под безопасностью КСУЗ понимается свойство системы быть защищенной от угроз целостности, доступности и конфиденциальности сетевых ресурсов. Под угрозой обычно понимается некоторое потенциальное событие (нарушение), реализация которого способно привести к снижению степени безопасности ресурсов КСУЗ. Преднамеренную реализацию в сетевой среде угроз ИБ принято называть атакой на ресурсы сетей. При этом известны классификации угроз ИБ на внутренние и внешние, преднамеренные и случайные, реализационные и эксплуатационные и др… К наиболее актуальным сейчас угрозам относят наличие уязвимостей (дефектов безопасности) в программных ресурсах, на базе которых реализуется до 98 % сетевых атак и 99 % вирусных эпидемий. Очевидно, что для КСУЗ наиболее типовыми являются внутренние угрозы.

Вопрос 3. Этапы построения БКСУЗ

Задача построения интегрированной системы безопасности КСУЗ в общем случае включает 3 уровня:

1. Определение законодательно-правовой базы;

2. Разработку организационных документов, мер и процедур;

3. Разработку, внедрение, сопровождение подсистем и средств защиты информационно-программных ресурсов.

3. 1. Определение законодательно-правовой базы

Пакет правовых документов в области ИБ, главным образом, включает: Уголовный кодекс РФ, Гражданский кодекс РФ, ФЗ «О правовой охране программ для электронных вычислительных машин и баз данных», ФЗ «О сертификации продуктов и услуг», ФЗ " О Государственной тайне", ФЗ " Об информации, информатизации и защите информации", ФЗ " Об электронной цифровой подписи", Указ Президента РФ " Об утверждении перечня сведений конфиденциального характера". В целом законодательная база учебной деятельности касается определения необходимости лицензий на деятельность в сфере ИБ, использования сертифицированных средств, соблюдения соответствующих требований УК РФ и ФЗ РФ. Следует заметить, что в связи с реформой системы лицензирования несколько упрощены требования некоторым видам деятельности и услугам в области ИБ.

К нормативным документам в области ИБ относят РД Гостехкомиссии РФ и следующие стандарты:

– ГОСТ 28147-89. Системы обработки информации. Защита криптографическая. Алгоритм криптографического преобразования;

– ГОСТ 45. 127-99. Система обеспечения информационной безопасности Взаимоувязанной сети связи РФ. Термины и определения;

– ГОСТ 51583-2000. Порядок создания АС в защищенном исполнении. Общие положения;

– ГОСТ Р 34. 10–94. ИТ. Криптографическая защита информации. Процедуры выработки и проверки электронной подписи на базе асимметричного криптографического алгоритма;

– ГОСТ Р 34. 11–94. ИТ. Криптографическая защита информации. Функция хэширования;

– ГОСТ Р 50739-95. СВТ. Защита от НСД к информации;

– ГОСТ Р 50922-96. ЗИ. Основные термины и определения; – ГОСТ Р 51188-98. Испытания ПС на наличие компьютерных вирусов;

– ГОСТ Р 51275-99 ЗИ. Объект информатизации. Факторы, воздействующие на информацию;

– ГОСТ Р 51624-00. ЗИ. АС в защищенном исполнении. Общие требования;

– ГОСТ Р ИСО/МЭК 15409-2001. Методы и средства обеспечения безопасности. Критерии оценки безопасности ИТ;

– ГОСТ Р ИСО 7498-2-99. ИТ. ВОС. Базовая эталонная модель. Часть 2. Архитектура защиты информации;

– ГОСТ Р ИСО/МЭК 9594-8-98. ИТ. ВОС. Справочник. Часть 8. Основы аутентификации;

– ГОСТ Р ИСО/МЭК 9594-9-95. ИТ. ВОС. Справочник. Часть 9. Дублирование. ГОСТ Р ИСО/МЭК 15408-2001. Методы и средства обеспечения безопасности. Критерии оценки безопасности ИТ.

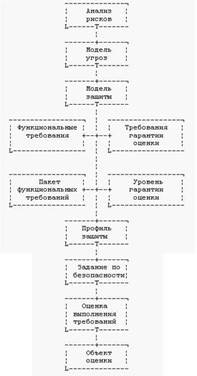

Особое внимание представляет международный ГОСТ 15408, планируемый на смену РД Гостехкомиссии РФ. ГОСТ 15408 предназначен для анализа и оценки безопасности и качества ИТ и СЗИ. ГОСТ определяет типовые требования к функциям безопасности (девять классов, 76 семейств, 184 компонента и 380 элементов), требования доверия безопасности – семь классов, 25 семейств, 72 компонента, и 9 уровней гарантии. Типовой алгоритм оценки ИБ по ГОСТу представлен на рис. 1.

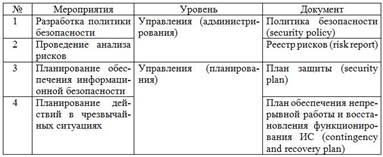

3. 2. Организационные меры

Организационные меры в общем случае включают:

1. Проведение аудита ИБ КСУЗ и экспертиза вуза по требованиям безопасности;

2. Определение политики и процедур безопасности;

3. Рекомендации по настройке сетей и систем.

Организационно-техническими документами здесь являются: – стандарт ISO 17799 (BS 7799) по аудиту информационной безопасности и частично стандарты РФ по аккредитации, ИБ, качеству;

– политика (положение) безопасности, реестр анализа риска, планы защиты и восстановления;

– руководства по настройке, детальные инструкции, как-то: Stepbystep (cert. org), инструкции Stiv Substen (www. trustedsystem. com) и др.

Рис. 1. Типовой алгоритм оценки ИБ

В первой части документов особо выделяют международный стандарт ISO 17799, к сожалению не имеющего аналога в РФ. Указанный стандарт определяет типовые решения по: классификации и управлению ресурсами, безопасности персонала (в т. ч. обучению), физической безопасности, управлению коммуникациями и процессами, контролю доступа, разработке и технической поддержке вычислительных систем, управлению непрерывностью бизнеса, соответствию системы основным требованиям нормативных документов.

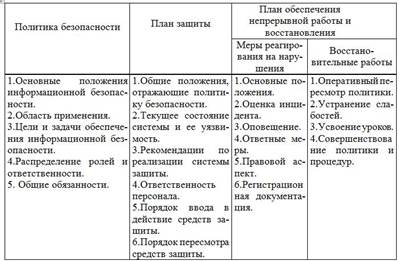

Таблица 1. Разработка политики безопасности

Наиболее применительным является подход, определенный в ISO 17799 – CRAMM. Данный подход включает: определение ценности ресурсов (1-10 баллов), оценка угроз (36 классов), уязвимостей, уровней риска (1–5, 1–3, 1–7 баллов), Поиск адекватных контрмер, рекомендаций и примеров (300, 1000, 900).

Таблица 2.

Основные документы

В основе планов по ИБ лежат описание процедур безопасности: проверка системы и средств безопасности, управление паролями, управление счетами, поддержка пользователей, сопровождение программного обеспечения, конфигурационное управление, резервное копирование, управление носителями, документирование.

|

|

|

© helpiks.su При использовании или копировании материалов прямая ссылка на сайт обязательна.

|