- Автоматизация

- Антропология

- Археология

- Архитектура

- Биология

- Ботаника

- Бухгалтерия

- Военная наука

- Генетика

- География

- Геология

- Демография

- Деревообработка

- Журналистика

- Зоология

- Изобретательство

- Информатика

- Искусство

- История

- Кинематография

- Компьютеризация

- Косметика

- Кулинария

- Культура

- Лексикология

- Лингвистика

- Литература

- Логика

- Маркетинг

- Математика

- Материаловедение

- Медицина

- Менеджмент

- Металлургия

- Метрология

- Механика

- Музыка

- Науковедение

- Образование

- Охрана Труда

- Педагогика

- Полиграфия

- Политология

- Право

- Предпринимательство

- Приборостроение

- Программирование

- Производство

- Промышленность

- Психология

- Радиосвязь

- Религия

- Риторика

- Социология

- Спорт

- Стандартизация

- Статистика

- Строительство

- Технологии

- Торговля

- Транспорт

- Фармакология

- Физика

- Физиология

- Философия

- Финансы

- Химия

- Хозяйство

- Черчение

- Экология

- Экономика

- Электроника

- Электротехника

- Энергетика

Annotation 6 страница

Работы, поддерживающие практическую реализацию плана информационной безопасности, в частности, заключаются в следующем:

✓ разработка технического проекта модернизации средств защиты ИС, установленных на фирме по результатам проведенного комплексного аналитического исследования корпоративной сети;

✓ подготовка компании к аттестации (к аттестации объектов информатизации заказчика на соответствие требованиям руководящих документов Гостехкомиссии при Президенте РФ, а также на соответствие требованиям безопасности международных стандартов ISO 15408, ISO 17799, стандарта ISO 9001 при обеспечении требований информационной безопасности компании);

✓ разработка расширенного перечня сведений ограниченного распространения как части политики безопасности;

✓ разработка пакета организационно-распорядительной документации в соответствии с рекомендациями корпоративной политики ИБ компании на организационно-управленческом и правовом уровне;

✓ поставка комплекта типовой организационно-распорядительной документации в соответствии с рекомендациями корпоративной политики ИБ компании на организационно-управленческом и правовом уровнях.

Уровень информационной безопасности компании во многом зависит от квалификации специалистов. В целях повышения квалификации и переподготовки кадров рекомендуется проводить тренинги по применению средств защиты информации, технологии защиты информации, обучать сотрудников основам экономической безопасности.

Немаловажную роль играет и ежегодная переоценка состояния информационной безопасности компании.

Вопрос 2. Модель и методика корпоративной системы защиты информации

В соответствии со ст. 20 Федерального закона «Об информации, информатизации и защите информации» целями защиты информации являются в том числе: предотвращение утечки, хищения, утраты, искажения, подделки информации; предотвращение несанкционированных действий по уничтожению, модификации, искажению, копированию, блокированию информации; предотвращение других форм незаконного вмешательства в информационные ресурсы и информационные системы.

Главная цель любой системы информационной безопасности заключается в обеспечении устойчивого функционирования объекта: предотвращении угроз его безопасности, защите законных интересов владельца информации от противоправных посягательств, в том числе уголовно наказуемых деяний в рассматриваемой сфере отношений, предусмотренных Уголовным кодексом РФ, обеспечении нормальной производственной деятельности всех подразделений объекта. Другая задача сводится к повышению качества предоставляемых услуг и гарантий безопасности имущественных прав и интересов клиентов.

Для этого необходимо: – отнести информацию к категории ограниченного доступа (служебной тайне);

– прогнозировать и своевременно выявлять угрозы безопасности информационным ресурсам, причины и условия, способствующие нанесению финансового, материального и морального ущерба, нарушению его нормального функционирования и развития8;

– создать условия функционирования с наименьшей вероятностью реализации угроз безопасности информационным ресурсам и нанесения различных видов ущерба;

– создать механизм и условия оперативного реагирования на угрозы информационной безопасности и проявления негативных тенденций в функционировании, эффективное пресечение посягательств на ресурсы на основе правовых, организационных и технических мер и средств обеспечения безопасности;

– создать условия для максимально возможного возмещения и локализации ущерба, наносимого неправомерными действиями физических и юридических лиц, и тем самым ослабить возможное негативное влияние последствий нарушения информационной безопасности.

При выполнении работ можно использовать следующую модель построения корпоративной системы защиты информации (рис. 1), основанную на адаптации Общих Критериев (ISO 15408) и проведении анализа риска (ISO 17799). Эта модель соответствует специальным нормативным документам по обеспечению информационной безопасности, принятым в Российской Федерации, международному стандарту ISO/IEC 15408 " Информационная технология – методы защиты – критерии оценки информационной безопасности", стандарту ISO/IEC 17799 " Управление информационной безопасностью" и учитывает тенденции развития отечественной нормативной базы (в частности, Гостехкомиссии РФ) по вопросам защиты информации.

Рис. 1. Модель построения корпоративной системы защиты информации

Представленная модель защиты информации – это совокупность объективных внешних и внутренних факторов и их влияние на состояние информационной безопасности на объекте и на сохранность материальных или информационных ресурсов.

Рассматриваются следующие объективные факторы: – угрозы информационной безопасности, характеризующиеся вероятностью возникновения и вероятностью реализации;

– уязвимости информационной системы или системы контрмер (системы информационной безопасности), влияющие на вероятность реализации угрозы;

– риск – фактор, отражающий возможный ущерб организации в результате реализации угрозы информационной безопасности: утечки информации и ее неправомерного использования (риск в конечном итоге отражает вероятные финансовые потери – прямые или косвенные).

Для построения сбалансированной системы информационной безопасности предполагается первоначально провести анализ рисков в области информационной безопасности. Затем определить оптимальный уровень риска для организации на основе заданного критерия. Систему информационной безопасности (контрмеры) предстоит построить таким образом, чтобы достичь заданного уровня риска.

Предлагаемая методика проведения аналитических работ позволяет полностью проанализировать и документально оформить требования, связанные с обеспечением информационной безопасности, избежать расходов на излишние меры безопасности, возможные при субъективной оценке рисков, оказать помощь в планировании и осуществлении защиты на всех стадиях жизненного цикла информационных систем, обеспечить проведение работ в сжатые сроки, представить обоснование для выбора мер противодействия, оценить эффективность контрмер, сравнить различные варианты контрмер.

В ходе работ должны быть установлены границы исследования. Для этого необходимо выделить ресурсы информационной системы, для которых в дальнейшем будут получены оценки рисков. При этом предстоит разделить рассматриваемые ресурсы и внешние элементы, с которыми осуществляется взаимодействие. Ресурсами могут быть средства вычислительной техники, программное обеспечение, данные, а также в соответствии со ст. 2 Федерального закона " Об информации, информатизации и защите информации" – информационные ресурсы – отдельные документы и отдельные массивы документов, документы и массивы документов в информационных системах (библиотеках, архивах, фондах, банках данных, других информационных системах). Примерами внешних элементов являются сети связи (абз. 4 ст. 2 Федерального закона " О связи" ), внешние сервисы и т. п.

При построении модели будут учитываться взаимосвязи между ресурсами. Например, выход из строя какого-либо оборудования может привести к потере данных или выходу из строя другого критически важного элемента системы. Подобные взаимосвязи определяют основу построения модели организации с точки зрения ИБ.

Эта модель, в соответствии с предлагаемой методикой, строится следующим образом: для выделенных ресурсов определяется их ценность, как с точки зрения ассоциированных с ними возможных финансовых потерь, так и с точки зрения ущерба репутации организации, дезорганизации ее деятельности, нематериального ущерба от разглашения конфиденциальной информации и т. д. Затем описываются взаимосвязи ресурсов, определяются угрозы безопасности и оцениваются вероятности их реализации.

На основе построенной модели можно обоснованно выбрать систему контрмер, снижающих риски до допустимых уровней и обладающих наибольшей ценовой эффективностью. Частью системы контрмер будут рекомендации по проведению регулярных проверок эффективности системы защиты.

Обеспечение повышенных требований к ИБ предполагает соответствующие мероприятия на всех этапах жизненного цикла информационных технологий. Планирование этих мероприятий производится по завершении этапа анализа рисков и выбора контрмер. Обязательной составной частью этих планов является периодическая проверка соответствия существующего режима ИБ политике безопасности, сертификация информационной системы (технологии) на соответствие требованиям определенного стандарта безопасности.

По завершении работ, можно будет определить меру гарантии безопасности информационной среды, основанную на оценке, с которой можно доверять информационной среде объекта. Данный подход предполагает, что большая гарантия следует из применения больших усилий при проведении оценки безопасности. Адекватность оценки основана на вовлечении в процесс оценки большего числа элементов информационной среды объекта, глубине, достигаемой за счет использования при проектировании системы обеспечения безопасности большего числа проектов и описаний деталей выполнения, строгости, которая заключается в применении большего числа инструментов поиска и методов, направленных на обнаружение менее очевидных уязвимостей или на уменьшение вероятности их наличия.

Вопрос 3. Формирование организационной политики безопасности

Прежде чем предлагать какие-либо решения по системе информационной безопасности, предстоит разработать политику безопасности. Организационная политика безопасности описывает порядок предоставления и использования прав доступа пользователей, а также требования отчетности пользователей за свои действия в вопросах безопасности. Система информационной безопасности (СИБ) окажется эффективной, если она будет надежно поддерживать выполнение правил политики безопасности, и наоборот. Этапы построения организационной политики безопасности – это внесение в описание объекта автоматизации структуры ценности и проведение анализа риска, и определение правил для любого процесса пользования данным видом доступа к ресурсам объекта автоматизации, имеющим данную степень ценности.

Организационная политика безопасности оформляется в виде отдельного документа, который согласовывается и утверждается Заказчиком.

Прежде всего необходимо составить детализированное описание общей цели построения системы безопасности объекта, выражаемое через совокупность факторов или критериев, уточняющих цель. Совокупность факторов служит базисом для определения требований к системе (выбор альтернатив). Факторы безопасности, в свою очередь, могут распределяться на правовые, технологические, технические и организационные.

Требования гарантии достигаемой защиты выражаются через оценки функций безопасности СИБ объекта. Оценка силы функции безопасности выполняется на уровне отдельного механизма защиты, а ее результаты позволяют определить относительную способность соответствующей функции безопасности противостоять идентифицированным угрозам. Исходя из известного потенциала нападения, сила функции защиты определяется, например, категориями " базовая", " средняя", " высокая". Потенциал нападения определяется путем экспертизы возможностей, ресурсов и мотивов побуждения нападающего.

Перечень требований к системе информационной безопасности, эскизный проект, план защиты (далее – техническая документация, ТД) содержит набор требований безопасности информационной среды объекта, которые могут ссылаться на соответствующий профиль защиты, а также содержать требования, сформулированные в явном виде.

В общем виде разработка ТД включает:

– уточнение функций защиты;

– выбор архитектурных принципов построения СИБ;

– разработку логической структуры СИБ (четкое описание интерфейсов);

– уточнение требований функций обеспечения гарантоспособности СИБ;

– разработку методики и программы испытаний на соответствие сформулированным требованиям.

На этапе оценки достигаемой защищенности производится оценка меры гарантии безопасности информационной среды. Мера гарантии основывается на оценке, с которой после выполнения рекомендованных мероприятий можно доверять информационной среде объекта. Базовые положения данной методики предполагают, что степень гарантии следует из эффективности усилий при проведении оценки безопасности. Увеличение усилий оценки предполагает:

– значительное число элементов информационной среды объекта, участвующих в процессе оценивания;

– расширение типов проектов и описаний деталей выполнения при проектировании системы обеспечения безопасности;

– строгость, заключающуюся в применении большего числа инструментов поиска и методов, направленных на обнаружение менее очевидных уязвимостей или на уменьшение вероятности их наличия.

Заключение

В целом рассмотренная выше методика позволяет оценить или переоценить уровень текущего состояния защищенности информационных активов компании, а также выработать рекомендации по обеспечению (повышению) информационной безопасности компании. В том числе снизить потенциальные потери компании путем повышения устойчивости функционирования корпоративной сети, разработать концепцию и политику безопасности компании. Также рассмотренная методика позволяет предложить планы защиты конфиденциальной информации компании, передаваемой по открытым каналам связи, защиты информации компании от умышленного искажения (разрушения), несанкционированного доступа к ней, ее копирования или использования.

Лекция 5

Концептуальные основы защиты информации в автоматизированных системах

Учебные вопросы:

1. Анализ и типизация организационных и программно-аппаратных структур автоматизированных систем предприятия

2. Анализ возможных угроз и их специфика в различных типах АС.

3. Систематизация видов защиты информации

Вопрос 1. Анализ и типизация организационных и программно-аппаратных структур автоматизированных систем предприятия

Под автоматизированной системой (АС) понимается человеко-машинная система, предназначенная для решения определенного круга прикладных задач. Большое многообразие областей применения АС, различия по количественному и качественному составу пользователей и обслуживающего персонала, содержанию и характеру обрабатываемой информации определяют специфичные особенности каждой АС и требуют их классификации с целью выработки общих принципов и универсальных решений по защите информации в каждом классе АС.

Учитывая, что реализация систем защиты информации является дорогостоящей задачей, при проектировании систем защиты каждой АС необходимо учитывать специфику угроз и их последствий с целью обоснования и минимизации затрат на разработку и эксплуатацию средств защиты [1].

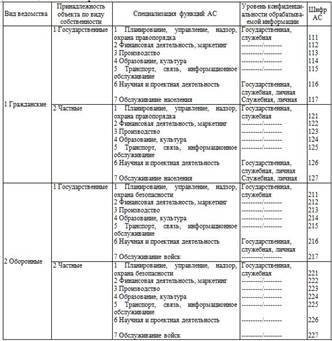

Возможно несколько взаимодополняющих подходов к классификации АС по области использования, характеру обрабатываемой информации, программно-аппаратной структуре. В табл. 1 приведена классификация АС в зависимости от области их использования и уровня конфиденциальности обрабатываемой информации.

Принадлежность к определенному ведомству характеризует степень глобального ущерба, который, в принципе, может быть нанесен в результате утечки или искажения информации, причем нарушение защиты информации в АС гражданских ведомств, как правило, ведет к экономическим потерям, в то время как в оборонных ведомствах приводит также к угрозе национальной безопасности государства.

Таблица 1. Классификация АС

Разделение объектов по виду собственности определяет, какие интересы превалируют при защите информации в АС: государственные или частные, а специализация функций АС в значительной степени определяет специфику угроз в конкретной АС.

Уровень конфиденциальности обрабатываемой информации соотносит ущерб с конкретным владельцем информации. Следует иметь в виду, что владелец информации, разрешая доступ к информации другим субъектам, определяет уровень конфиденциальности информации, что существенным образом сказывается на реализации системы разграничения доступа в АС.

В любой АС могут использоваться персональные ЭВМ (ПЭВМ), системы коллективного пользования (СКП) и вычислительные сети.

Вопрос 2. Анализ возможных угроз и их специфика в различных типах АС

Событие (или действие), которое может вызвать нарушение функционирования АС, называется угрозой. Возможность нарушения нормальной работы АС зависит от наличия в ней уязвимых мест. Количество и специфика уязвимых мест зависит от вида решаемых задач, характера обрабатываемой информации, аппаратно-программных особенностей АС, наличия средств защиты и их характеристик.

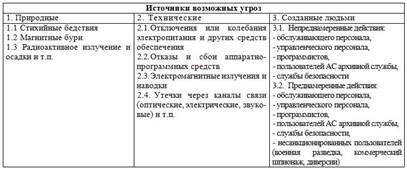

Рассмотрим обобщенный перечень возможных угроз, характерный для любой АС. Условно возможные угрозы можно разделить на три группы в соответствии с основными источниками угроз (табл. 2).

Таблица 2. Классификация угроз АС

Угрозы первой группы независимы от людей. Угрозы подгруппы 1. 1 связаны с прямым физическим воздействием на элементы АС (ураганы, наводнения, пожары и т. п. ), вызывают нарушения работы АС и физическое уничтожение носителей информации, средств обработки и передачи данных, обслуживающего персонала. Угрозы подгруппы 1. 2 связаны с электромагнитным воздействием на магнитные носители информации, электронные средства обработки и передачи данных, обслуживающий персонал и ведут к отказам и сбоям аппаратуры, искажению или уничтожению информации, ошибкам персонала. Угрозы подгруппы 1. 3 аналогичны по последствиям угрозам подгруппы 1. 2 и, кроме того, ведут к заболеваниям персонала.

Угрозы второй группы связаны с надежностью технических средств систем обеспечения работы АС. Угрозы подгруппы 2. 1 связаны с внезапным временным прекращением работы АС и приводят к потерям информации и управления объектами в управляющих АС. Угрозы подгруппы 2. 2 связаны с надежностью работы аппаратно-программных средств и ведут к искажению и потерям информации, нарушениям в управлении объектами. Угрозы подгруппы 2. 3 связаны с наличием электромагнитных излучений и наводок, посредством которых осуществляется несанкционированный перенос информации за пределы АС, что приводит к утечке информации. Угрозы подгруппы 2. 4 связаны с утечкой информации через легальные каналы связи за счет имеющейся возможности снятия ее специальными датчиками или посредством прямого подключения.

Угрозы третьей группы зависят от присутствия людей, как в АС, так и вне ее. Угрозы подгруппы 3. 1 связаны со случайными непреднамеренными действиями пользователей, ошибками операторов, программистов, управленческого персонала, сотрудников архивной службы и службы безопасности и ведут к искажению или уничтожению информации, нарушению выполнения АС своих функций, ошибкам в работе программ и средствах управления безопасностью АС. Угрозы подгруппы 3. 2 связаны с преднамеренными действиями людей, направленными на нанесение ущерба АС, получение личных привилегий и доходов. Данная группа угроз является наиболее многочисленной. При этом возможны виды угроз:

– маскировка под законного пользователя;

– проникновение в систему управления безопасностью с целью изменения ее характеристик;

– организация отказа для пользователей в использовании ресурсов;

– передача информации неверному абоненту;

– злонамеренное разрушение ресурсов АС;

– ввод ложных данных;

– незаконное копирование или кража носителей информации, перехват чужих сообщений;

– порождение правдоподобных сообщений или модификация передаваемых сообщений;

– забастовки, саботаж;

– клевета, мистификация угроз, шантаж;

– искажение программ, внедрение вирусов и троянских коней;

– установка разведывательной аппаратуры.

Рассмотрим специфику угроз по отношению к типам конкретных АС, определенным в таблице 1 (см. графу " Шифр АС" ).

В подклассе 111 вышеуказанные угрозы приводят к потере управления государством, нарушению баланса отраслей, к крупным экономическим потерям на уровне государства, экономическим преступлениям в особо крупных размерах, нанесению ущерба национальной безопасности, престижу государства.

В подклассе 112 реализация угроз наносит экономический ущерб, как на уровне государства, так и межгосударственных отношений. Экономические потери могут быть также значительными. Особенно опасна утечка информации посредством коммерческого шпионажа, разведки, утечки за счет излучений и средств связи.

В подклассе 113 реализация угроз ведет к срыву выполнения производственных программ предприятий, экономическим потерям.

Особенностью данного подкласса АС является использование информации поставщиков, субподрядчиков, потребителей и т. п. различной ведомственной принадлежности, что повышает сложность и значимость защиты в первую очередь от угроз, созданных людьми.

В подклассе 114 наиболее важна защита информации от искажения и обеспечение авторских прав учреждений. Реализация угроз ведет к экономическим потерям.

В подклассе 115 реализация угроз приводит не только к экономическим потерям, утечке и уничтожению информации, но и связана с безопасностью людей (диспетчерские системы и т. п. ). Особое внимание следует уделять обеспечению достоверности информации.

В подклассе 116 реализация угроз может приводить к значительным экономическим потерям. Особое значение имеет защита авторского права. Отличительной особенностью данного подкласса является доступ пользователей к большим объемам информации и различным видам информационно-вычислительных сетей.

В подклассе 117 осуществляется обработка информации, связанной с обслуживанием населения, в том числе и медицинским. Особое значение в данном подклассе АС имеет защита личной тайны.

В подклассе 121 реализация угроз ведет к экономическим потерям. Особое внимание следует уделять защите информации о заказах государственных и оборонных ведомств.

В подклассе 122 особое значение имеет реализация угроз со стороны конкурирующих частных организаций (бирж, банков, страховых организаций, рекламных агентств и т. п. ). Возможны экономические потери на уровне частных предприятий, отдельных граждан.

В подклассах 123, 124 особенности реализации угроз аналогичны подклассам 113, 114.

В подклассе 125 реализация угроз ведет к экономическим потерям частных организаций и к угрозе безопасности людей. Особое внимание следует уделить безопасности передачи информации при обслуживании государственных и оборонных организаций.

В подклассе 126 особенности реализации угроз аналогичны подклассу 116.

В подклассе 127 особое внимание следует уделить защите личной информации.

В подклассе 211 реализация угроз впрямую связана с ущербом национальной безопасности государства, нарушением управления вооруженными силами, особое значение имеет временной фактор (средства раннего предупреждения, ПВО, управление стратегическими вооруженными силами, силами быстрого реагирования и т. п. ).

Экономический ущерб может быть весьма значителен. Обработка информации связана с данными различной степени конфиденциальности.

В подклассе 212 реализация угроз приводит к экономическим потерям. Особое внимание необходимо уделять защите от коммерческого шпионажа со стороны конкурентов (торговля оружием, системами ПВО, военными технологиями и т. п. ).

В подклассе 213 реализация угроз связана с национальной безопасностью, экономическими потерями, приоритетами и авторскими правами. Возможен чрезвычайно широкий спектр угроз. Особое внимание необходимо уделять защите информации в связи с использованием значительного числа субподрядчиков.

В подклассе 214 реализация угроз связана с возможностью разглашения в рамках учебного процесса, например тактико-технических данных военной техники, стратегических и тактических планов и технологий и т. п. Особое внимание следует уделять защите от военной разведки, шпионажа. Возможны экономические потери, нанесение ущерба национальной безопасности.

В подклассах 215–217 особенности реализации угроз аналогичны соответственно подклассам 115–117. Кроме того, возможна утечка информации о дислокации войск и вооружений, что ведет к угрозе национальной безопасности.

В подклассе 221 особенности реализации угроз связаны с выполнением оборонных заказов. Возможны экономические потери, как на государственном, так и частном уровне, нанесение ущерба национальной безопасности, престижу фирмы.

В подклассах 222–227 особенности реализации угроз аналогичны подклассам 212–217 соответственно.

Анализ особенностей реализации угроз безопасности информации показывает невозможность разделения систем зашиты по ведомственному принципу, а необходимость использования компьютерных сетей, баз данных коллективного пользования только усугубляет проблему обеспечения безопасности информации.

Вопрос 3. Систематизация видов защиты информации

В практической деятельности по применению мер и средств защиты информации выделяются следующие самостоятельные направления, определяемые в соответствии со сложившимися отраслевыми структурами и видами информационной собственности [2]:

– защита информации от несанкционированного доступа (НСД);

– защита информации в системах связи; – защита юридической значимости электронных документов;

– защита конфиденциальной информации от утечки по каналам побочных электромагнитных излучений и наводок (ПЭМИН);

– защита информации от компьютерных вирусов и других опасных воздействий по каналам распространения программ;

– защита от несанкционированного копирования и распространения программ и ценной компьютерной информации.

Зашита конфиденциальной и ценной информации от несанкционированного доступа (НСД) и модификации призвана обеспечить решение одной из наиболее важных задач защиты имущественных прав владельцев и пользователей ЭВМ – защиту собственности, воплощенной в обрабатываемой с помощью ЭВМ информации, от всевозможных злоумышленных покушений, которые могут нанести существенный экономический и другой материальный и нематериальный ущерб. К ней примыкает задача защиты государственных секретов, где в качестве собственника информации выступает государство. В части технической реализации защита от НСД сводится к задаче разграничения функциональных полномочий и доступа к информации, при этом под словом " доступ" следует понимать не только возможность потенциального нарушителя " читать" хранящуюся в компьютере информацию, но и возможность модифицировать ее штатными и нештатными средствами (разграничение функциональных полномочий).

Защита информации в системах связи направлена на предотвращение возможности несанкционированного доступа к конфиденциальной и ценной информации, циркулирующей по каналам связи различных видов. В общем случае должны учитываться все виды угроз, возникающих в каналах и коммутационных узлах систем связи. Однако в своей основе данный вид защиты преследует достижение тех же целей, что и защита от НСД: обеспечение конфиденциальности и целостности информации, готовность систем к обслуживанию.

Наиболее эффективным средством защиты информации в неконтролируемых каналах связи является применение криптографии и специальных связных протоколов. Подробнее вопросы защиты информации в системах связи рассмотрены в Главе 4.

Защита юридической значимости электронных документов оказывается необходимой при использовании вычислительных систем и сетей для обработки, хранения и передачи информационных объектов (сообщений, файлов, баз данных), содержащих в себе приказы, платежные поручения, контракты и другие распорядительные, договорные, финансовые документы. Их общая особенность заключается в том, что в случае возникновения споров (в том числе и судебных) должна быть обеспечена возможность доказательства истинности факта того, что автор действительно фиксировал акт своего волеизъявления в отчуждаемом электронном документе. Проще говоря, получатель должен иметь возможность удостовериться в том, что полученный электронный документ действительно создан конкретным человеком, а не был фальсифицирован каким-либо третьим лицом.

В общем случае незащищенные вычислительные системы не обладают свойством подтверждения подлинности и фиксации авторства электронных документов (ЭД), хранящихся в памяти компьютеров или циркулирующих по каналам вычислительных сетей. Для решения данной проблемы могут использоваться современные криптографические методы проверки подлинности информационных объектов, связанные с применением так называемых " цифровых подписей". Эти методы основаны на включении в ЭД специальных меток, логически неразрывно связанных с его текстом, для порождения которых используется индивидуальный секретный криптографический ключ. При наличии индивидуальных криптографических ключей исключается возможность " подделки" таких меток со стороны других лиц. Цифровая подпись может неопровержимо свидетельствовать об авторстве того или иного конкретного лица, и этот факт может быть легко проверен получателем. С другой стороны, наличие цифровой подписи лишает злоумышленника возможности отказаться впоследствии от авторства, т. е. опровергнуть факт действительного подписания им электронного документа.

|

|

|

© helpiks.su При использовании или копировании материалов прямая ссылка на сайт обязательна.

|