- Автоматизация

- Антропология

- Археология

- Архитектура

- Биология

- Ботаника

- Бухгалтерия

- Военная наука

- Генетика

- География

- Геология

- Демография

- Деревообработка

- Журналистика

- Зоология

- Изобретательство

- Информатика

- Искусство

- История

- Кинематография

- Компьютеризация

- Косметика

- Кулинария

- Культура

- Лексикология

- Лингвистика

- Литература

- Логика

- Маркетинг

- Математика

- Материаловедение

- Медицина

- Менеджмент

- Металлургия

- Метрология

- Механика

- Музыка

- Науковедение

- Образование

- Охрана Труда

- Педагогика

- Полиграфия

- Политология

- Право

- Предпринимательство

- Приборостроение

- Программирование

- Производство

- Промышленность

- Психология

- Радиосвязь

- Религия

- Риторика

- Социология

- Спорт

- Стандартизация

- Статистика

- Строительство

- Технологии

- Торговля

- Транспорт

- Фармакология

- Физика

- Физиология

- Философия

- Финансы

- Химия

- Хозяйство

- Черчение

- Экология

- Экономика

- Электроника

- Электротехника

- Энергетика

Annotation 8 страница

Каждую систему обработки информации защиты следует разрабатывать индивидуально учитывая следующие особенности:

✓ организационную структуру банка;

✓ объем и характер информационных потоков (внутри банка в целом, внутри отделов, между отделами, внешних);

✓ количество и характер выполняемых операций: аналитических и повседневных (один из ключевых показателей активности банка – число банковских операций в день, является основой для определения параметров системы);

✓ количество и функциональные обязанности персонала;

✓ количество и характер клиентов;

✓ график суточной нагрузки. Защита АСОИБ должна разрабатываться для каждой системы индивидуально, но в соответствии с общими правилами. Построение защиты предполагает следующие этапы:

– анализ риска, заканчивающийся разработкой проекта системы защиты и планов защиты, непрерывной работы и восстановления;

– реализация системы защиты на основе результатов анализа риска;

– постоянный контроль за работой системы защиты и АСОИБ в целом (программный, системный и административный).

На каждом этапе реализуются определенные требования к защите; их точное соблюдение приводит к созданию безопасной системы.

На сегодняшний день защита АСОИБ – это самостоятельное направление исследований. Поэтому легче и дешевле использовать для выполнения работ по защите специалистов, чем дважды учить своих людей (сначала их будут учить преподаватели, а потом они будут учиться на своих ошибках).

Главное при защите АСОИБ специалистами – наличие опыта у администрации системы. Обычно, профессионалы склонны преувеличивать реальность угроз безопасности АСОИБ и не обращать внимания на такие «несущественные детали» как удобство ее эксплуатации, гибкость управления системой защиты и т. д., без чего применение системы защиты становится трудным делом. Построение системы защиты – это процесс поиска компромисса между уровнем защищенности АСОИБ и сохранением возможности работы в ней. Здравый смысл помогает преодолеть большинство препятствий на этом пути.

Для обеспечения непрерывной защиты информации в АСОИБ целесообразно создать из специалистов группу информационной безопасности. На эту группу возлагаются обязанности по сопровождению системы защиты, ведения реквизитов защиты, обнаружения и расследования нарушений политики безопасности и т. д.

Один из самых важных прикладных аспектов теории защиты – защита сети. При этом, с одной стороны, сеть должна восприниматься как единая система и, следовательно, ее защита также должна строиться по единому плану. С другой стороны, каждый узел сети должен быть защищен индивидуально.

Защита конкретной сети должна строиться с учетом конкретных особенностей: назначения, топологии, особенностей конфигурации, потоков информации, количества пользователей, режима работы и т. д.

Кроме того, существуют специфические особенности защиты информации на микрокомпьютерах, в базах данных. Нельзя также упускать из виду такие аспекты, как физическая защита компьютеров, периферийных устройств, дисплейных и машинных залов. Иногда бывает необходим и «экзотический» вид защиты – от электромагнитного излучения или защита каналов связи.

Основные этапы построения системы защиты заключаются в следующем:

Анализ → Разработка системы защиты (планирование) → Реализация системы защиты → Сопровождение системы защиты.

Этап анализа возможных угроз АСОИБ необходим для фиксирования на определенный момент времени состояния АСОИБ (конфигурации аппаратных и программных средств, технологии обработки информации) и определения возможных воздействий на каждый компонент системы. Обеспечить защиту АСОИБ от всех воздействий на нее невозможно, хотя бы потому, что невозможно полностью установить перечень угроз и способов их реализации. Поэтому надо выбрать из всего множества возможных воздействий лишь те, которые могут реально произойти и нанести серьезный ущерб владельцам и пользователям системы.

На этапе планирования формируется система защиты как единая совокупность мер противодействия различной природы.

По способам осуществления все меры обеспечения безопасности компьютерных систем подразделяются на: правовые, морально-этические, административные, физические и технические (аппаратные и программные) [7, с. 28].

Вопрос 4. Безопасность компьютерных сетей в банке

Классификация сетей.

Сети компьютеров имеют множество преимуществ перед совокупностью отдельных систем, в их числе следующие:

✓ Разделение ресурсов. Пользователи сети могут иметь доступ к определенным ресурсам всех узлов сети. В их числе, например, наборы данных, свободная память на удаленных узлах, вычислительная мощность удаленных процессоров и т. д. Это позволяет экономить значительные средства за счет оптимизации использования ресурсов и их динамического перераспределения в процессе работы.

✓ Повышение надежности функционирования системы. Поскольку сеть состоит из совокупности отдельных узлов, то в случае сбоя на одном или нескольких узлах другие узлы смогут взять на себя их функции. При этом пользователи могут даже и не заметить этого– перераспределение задач возьмет на себя программное обеспечение сети.

✓ Распределение загрузки. В сетях с переменным уровнем загруженности имеется возможность перераспределять задачи с одних узлов сети (с повышенной нагрузкой) на другие, где имеются свободные ресурсы. Такое перераспределение может производиться динамически в процессе работы, более того, пользователи могут даже и не знать об особенностях планирования задач в сети. Эти функции может брать на себя программное обеспечение сети.

Равномерное распределение загрузки можно обеспечить путем специальной настройки маршрутизаторов на объявление и прием информации об определенных маршрутах.

Для распределения нагрузки и обеспечения отказоустойчивости в многодомной конфигурации, имеющей резервные подключения к различным провайдерам используются те же методы, что и при многодомной конфигурации с единственным провайдером. Следует, однако, помнить, что атрибут MED используется только в тех случаях, когда AS имеет множественные связи с другой AS (т. к. действие MED не является транзитивным). Поэтому если к каждому провайдеру имеется только по одному соединению, атрибут MED задействовать нельзя (такая конфигурация показана на рисунке 1 для компании А).

Рис. 1 Пример многодомной конфигурации

Вместо этого администратор для объявления маршрута может воспользоваться атрибутом AS-PATH. Например, чтобы установить AS1 как резервное соединение для 130. 1. 0. 0/16, администратор может создать фиктивное значение AS-PATH, увеличив нормальное значение атрибута (4) на 4. Когда Router 3 объявляет 130. 1. 0. 0/16 со значением атрибута AS-PATH равным 4 для AS1, система AS1 будет объявлять для AS3 маршрут с атрибутом 1 4 4. Маршрутизатор Router 4 рекламирует 130. 1. 0. 0/16 для AS2 с нормальным значением 4, а AS2 рекламирует для AS3 этот адрес со значением AS-PATH 2 4. Таким образом, AS3 будет выбирать для трафика 130. 1. 0. 0/16 маршрут через AS2 как наиболее короткий.

При подключении к нескольким различным провайдерам следует заблокировать все маршруты, кроме необходимых для связи с провайдером и тех, которые будут использоваться внутри AS. В противном случае провайдеры смогут обнаружить короткий путь через AS и сеть компании станет транзитным путем для трафика между провайдерами.

✓ Расширяемость.

Сеть может быть легко расширена за счет добавления новых узлов. При этом архитектура практически всех сетей позволяет легко адаптировать сетевое программное обеспечение к изменениям конфигурации. Более того, это может производиться автоматически.

Однако с точки зрения безопасности эти достоинства превращаются в уязвимые места, порождая серьезные проблемы.

Особенности работы в сети определяются ее двойственным характером: с одной стороны, сеть следует рассматривать как единую систему, а с другой, – как совокупность независимых систем, каждая из которых выполняет свои функции; имеет своих пользователей. Эта же двойственность проявляется в логическом и физическом восприятии сети: на физическом уровне взаимодействие отдельных узлов осуществляется с помощью сообщений различного вида и формата, которые интерпретируются протоколами. На логическом уровне (т. е. сточки зрения протоколов верхних уровней) сеть представляется как совокупность функций, распределенных по различным узлам, но связанных в единый комплекс.

Сети подразделяются:

1 По топологии сети (классификация по организации физического уровня).

✓ Общая шина.

Все узлы соединены с общей высокоскоростной шиной передачи данных. Они одновременно настроены на прием сообщения, но каждый узел может принять только то сообщение, которое предназначено ему. Адрес идентифицируется контроллером сети, при этом в сети может быть только один узел с заданным адресом. Если два узла одновременно заняты передачей сообщения (столкновение пакетов), то один из них или они оба ее прекращают, ожидают случайный интервал времени, затем возобновляют попытку передачи (метод разрешения конфликтов). Возможен другой случай – в момент передачи каким-либо узлом сообщения по сети, другие узлы начать передачу не могут (метод предотвращения конфликтов). Такая топология сети является очень удобной: все узлы являются равноправными, логическое расстояние между любыми двумя узлами равно 1, скорость передачи сообщений велика. Впервые организация сети «общая шина» и соответствующие протоколы нижних уровней были разработаны совместно компаниями DIGITAL и Rank Xerox, она получила название Ethernet.

✓ Кольцо.

Сеть построена в виде замкнутого контура однонаправленных каналов между станциями. Каждая станция принимает сообщения по входному каналу, в начале сообщения содержится адресная и управляющая информация. На основании ее станция принимает решение сделать копию сообщения и убрать его из кольца либо передать по выходному каналу на соседний узел. Если в настоящий момент не передается никакого сообщения, станция сама может передать сообщение.

В кольцевых сетях используется несколько различных способов

управления:

– гирляндная – управляющая информация передается по отдельным совокупностям (цепям) компьютеров кольца;

– управляющий маркер – управляющая информация оформляется в виде определенного битового шаблона, циркулирующего по кольцу; только при получении маркера станция может выдать сообщение в сеть (наиболее известный способ, получивший название token ring);

– сегментная – по кольцу циркулирует последовательность сегментов. Обнаружив пустой, станция может поместить в него сообщение и передать в сеть;

– вставка регистров – сообщение загружается в регистр сдвига и передается в сеть когда кольцо свободно.

✓ Звезда.

Сеть состоит из одного узла-концентратора и нескольких соединенных с ним терминальных узлов, непосредственно между собой несвязанных. Один или несколько терминальных узлов могут являться концентраторами другой сети, в этом случае сеть приобретает древовидную топологию.

Управление сетью полностью осуществляется концентратором; терминальные узлы могут связываться между собой только через него. Обычно на терминальных узлах выполняется лишь локальная обработка данных. Обработка данных, имеющих отношение ко всей сети, осуществляется на концентраторе. Она носит название централизованной. Управление сетью обычно осуществляется с помощью процедуры опроса: концентратор через определенные промежутки времени опрашивает по очереди терминальные станции – есть ли для него сообщение. Если есть – терминальная станция передает сообщение на концентратор, если нет – осуществляется опрос следующей станции. Концентратор может передать сообщение одному или нескольким терминальным станциям в любой момент времени.

2. По размерам сети:

✓ Локальные. Сеть передачи данных, связывающая ряд узлов в одной локальной зоне (комната, организация); обычно узлы сети комплектуются однотипным аппаратным и программным обеспечением (хотя это и необязательно). Локальные сети обеспечивают высокие скорости передачи информации. Локальные сети характеризуются короткими (не более нескольких километров) линиями связи, контролируемой рабочей средой, низкой вероятностью ошибок, упрощенными протоколами. Для связи локальных сетей с территориальными используются шлюзы.

✓ Территориальные. Отличаются от локальных большей протяженностью линий связи (город, область, страна, группа стран), которые могут обеспечиваться телекоммуникационными компаниями. Территориальная сеть может связывать несколько локальных сетей, отдельные удаленные терминалы и ЭВМ и может быть соединена с другими территориальными сетями.

Территориальные сети редко используют какие-либо типовые топологические конструкции, так как они предназначены для выполнения других, обычно специфических задач. Поэтому они как правило строятся в соответствии с произвольной топологией, управление осуществляется с помощью специфических протоколов.

3. По организации обработки информации (классификация на логическом уровне представления; здесь под системой понимается вся сеть как единый комплекс):

✓ Централизованная.

Системы такой организации наиболее широко распространены и привычны. Они состоят из центрального узла, реализующего весь комплекс выполняемых системой функций, и терминалов, роль которых сводится к частичному вводу и выводу информации. В основном периферийные устройства играют роль терминалов, с которых осуществляется управление процессом обработки информации. Роль терминалов могут выполнять дисплейные станции или персональные компьютеры, как локальные, так и удаленные. Любая обработка (в том числе связь с другими сетями) выполняется через центральный узел. Особенностью таких систем является высокая нагрузка на центральный узел, в силу чего там должен быть высоконадежный и высокопроизводительный компьютер. Центральный узел является наиболее уязвимой частью системы: выход его из строя выводит из строя всю сеть. В тоже время задачи обеспечения безопасности в централизованных системах решаются наиболее просто и фактически сводятся к защите центрального узла.

Другой особенностью таких систем является неэффективное использование ресурсов центрального узла, а также неспособность гибкой перестройки характера работы (центральный компьютер должен работать все время, а значит какую-то его часть он может работать вхолостую). В настоящее время доля систем с централизованным управлением постепенно падает.

✓ Распределенная.

Практически все узлы этой системы могут выполнять сходные функции, причем каждый отдельный узел может использовать оборудование и программное обеспечение других узлов. Основной частью такой системы является распределенная ОС, которая распределяет объекты системы: файлы, процессы (или задачи), сегменты памяти, другие ресурсы. Но при этом ОС может распределять не все ресурсы или задачи, а только часть их, например, файлы и свободную память на диске. В этом случае система все равно считается распределенной, количество ее объектов (функций, которые могут быть распределены по отдельным узлам) называется степенью распределенности. Такие системы могут быть как локальными, так и территориальными. Говоря математическим языком, основной функцией распределенной системы является отображение отдельных задач во множество узлов, на которых происходит их выполнение. Распределенная система должна обладать следующими свойствами:

1. Прозрачностью, то есть система должна обеспечить обработку информации вне зависимости от ее местонахождения.

2. Механизмом распределения ресурсов, который должен выполнять следующие функции: обеспечивать взаимодействие процессов и удаленный вызов задач, поддерживать виртуальные каналы, распределенные транзакции и службу имен.

3. Службой имен, единой для всей системы, включая поддержку единой службы директорий.

4. Реализацией служб гомогенных и гетерогенных сетей.

5. Контролем функционирования параллельных процессов.

6. Безопасностью. В распределенных системах проблема безопасности переходит на качественно новый уровень, поскольку приходится контролировать ресурсы и процессы всей системы в целом, а также передачу информации между элементами системы. Основные составляющие защиты остаются теми же – контроль доступа и информационных потоков, контроль трафика сети, аутентификация, операторский контроль и управление защитой. Однако контроль в этом случае усложняется.

Вывод:

В настоящее время существуют два аспекта, выделяющих банки из круга остальных коммерческих систем:

1. Информация в банковских системах представляет собой «живые деньги», которые можно получить, передать, истратить, вложить и т. д.

2. Она затрагивает интересы большого количества организаций и отдельных лиц.

Поэтому информационная безопасность банка – критически важное условие его существования.

В силу этих обстоятельств, к банковским системам предъявляются повышенные требования относительно безопасности хранения и обработки информации. Отечественные банки также не смогут избежать участи тотальной автоматизации по следующим причинам:

– усиления конкуренции между банками;

– необходимости сокращения времени на производство расчетов;

– необходимости улучшать сервис.

Автоматизация и компьютеризация банковской деятельности (и денежного обращения в целом) продолжает возрастать. Основные изменения в банковской индустрии за последние десятилетия связаны именно с развитием информационных технологий. Можно прогнозировать дальнейшее снижение оборота наличных денег и постепенный переход на безналичные расчеты с использованием пластиковых карт, сети Интернет и удаленных терминалов управления счетом юридических лиц.

В связи с этим следует ожидать дальнейшее динамичное развитие средств информационной безопасности банков, поскольку их значение постоянно возрастает.

Лекция 7

Теоретические основы информационной безопасности в информационно-телекоммуникационных сетях

Учебные вопросы:

1. Обобщенная модель процессов информационной безопасности

2. Унифицированная концепция защиты информации

Вопрос 1. Обобщенная модель процессов информационной безопасности

Общими моделями систем и процессов защиты информации названы такие, которые позволяют определять (оценивать) общие характеристики указанных систем и процессов в отличие от моделей локальных и частных, которые обеспечивают определение (оценки) некоторых локальных или частных характеристик систем или процессов. Основное назначение общих моделей состоит в создании предпосылок для объективной оценки общего состояния АСОД с точки зрения меры уязвимости или уровня защищенности информации в ней. Необходимость в таких оценках обычно возникает при анализе общей ситуации с целью выработки стратегических решений при организации защиты информации.

Системную классификацию общих моделей в настоящее время произвести практически невозможно, так как ввиду малого числа таких моделей для этого нет достаточных данных. Поэтому классификацию рассматриваемых моделей здесь представим простым перечнем и их краткой характеристикой, имея в виду, что их перечень является далеко не случайным, он отражает современное представление о реальной потребности в общих моделях.

В указанный перечень включены следующие модели:

1. Общая модель процесса защиты информации. Данная модель в самом общем виде и для самого общего объекта защиты должна отражать процесс защиты информации как процесс взаимодействия дестабилизирующих факторов, воздействующих на информацию, и средств защиты информации, препятствующих действию их факторов. Итогом взаимодействия будет тот или иной уровень защищенности информации;

2. Обобщенная модель системы защиты информации. Являясь дальнейшим развитием общей модели процесса защиты, обобщенная модель системы защиты должна отображать основные процессы, осуществляемые в ней с целью рационализации процессов защиты. Указанные процессы в самом общем виде могут быть представлены как процессы распределения и использования ресурсов, выделяемых на защиту информации;

3. Модель общей оценки угроз информации. Основной направленностью этой модели является оценка не просто угроз информации как таковых, а еще и оценка тех потерь, которые могут иметь месть при проявлении различных угроз. Модели данного направления важны еще тем, что именно на них в наибольшей степени были выявлены те условия, при которых такие оценки будут адекватны реальным процессам защиты информации;

4. Модели анализа систем разграничения доступа к ресурсам АСОД. Модели этого класса предназначены для обеспечения решения задач анализа и синтеза систем (механизмов) разграничения доступа к различным видам ресурсов АСОД и прежде всего – к массивам данных или полям ЗУ. Выделение этих моделей в самостоятельный класс общих моделей обусловлено тем, что механизмы разграничения доступа относятся к числу наиболее существенных компонентов систем защиты информации от эффективности функционирования которых в значительной мере зависит общая эффективность защиты информации в АСОД. В то же время по степени унифицированности рассматриваемые модели могут быть отнесены к разряду общих.

Кроме рассмотренных выше, в список общих моделей включена унифицированная схема статистической модели, хотя, вообще говоря, ее общность носит не функциональный, а методический характер. Но поскольку рассматриваемая там схема модели носит всеобщий универсальный характер и позволяет имитировать практически все механизмы и процессы защиты информации, она отнесена к разряду общих моделей.

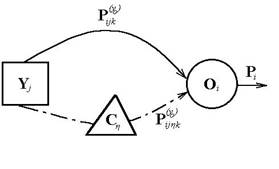

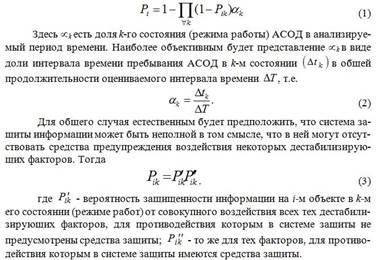

В самом общем виде модель процесса защиты может быть представлена так, показано на рисунке 1. В соответствии с данной моделью обработка информации на объекте осуществляется в условиях воздействия на информацию угроз (дестабилизирующих факторов). Для противодействия угрозам информации могут использоваться специальные средства защиты, оказывающие нейтрализующее воздействие на дестабилизирующие факторы.

В общем случае на объект защиты в любом его состоянии имеется потенциальная опасность воздействия некоторой совокупности дестабилизирующих факторов.

Рис. 1. Общая модель процесса защиты информации

При этом характер и уровень воздействия одних факторов не зависит от характера и уровня воздействия других. Однако могут быть и взамозависимые факторы, характер и уровень воздействия которых существенно зависит от влияния других. Точно так же и средства защиты могут быть независимыми с точки зрения эффективности защиты, так и взамозависимыми. Таким образом, при разработке моделей процессов защиты информации надо учитывать не только воздействие дестабилизирующих факторов и средств защиты, но также и взаимное воздействие факторов и средств друг на друга.

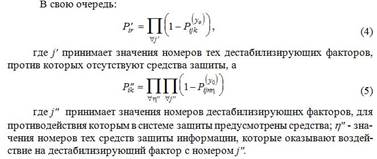

С учетом обозначений, приведенных на рисунке 1, можно вывести такие зависимости.

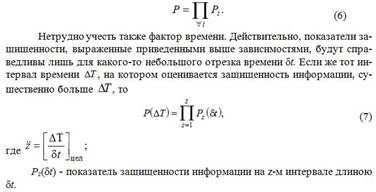

Рассмотренная выше модель привлекательна своей простотой. Для определения показателей защищенности информации достаточно знать вероятностные характеристики дестабилизирующего воздействия на информацию различных факторов и эффективности функционирования средств защиты. Получение таких характеристик, хотя и сопряжено с преодолением значительных трудностей, тем не менее не является неразрешимой задачей. Однако помимо того существенного недостатка данной модели, который был отмечен выше (игнорирование) взаимодействия дестабилизирующих факторов и взаимовлияния средств защиты) в ней отсутствует также учет возможного ущерба от взаимодействия различных факторов, влияния проявления различных дестабилизирующих факторов на функционирование АСОД и некоторых других. Поэтому еще раз отметим, что данной моделью и моделями, подобными ей, надо пользоваться лишь для общих оценок при определении степени того внимания, которое должно быть уделено проблеме защиты информации.

Обобщенная модель системы защиты информации

Обобщенная модель системы защиты является следующей ступенью в развитии общей модели. Главным ее назначением является выбор основных ориентиров (принятие стратегических решений) при разработке перспективных планов построения систем защиты после того, как ее построение признано целесообразным. В соответствии с этим в рассматриваемой модели должны быть отображены те процессы, которые должны осуществляться в системе защиты. А поскольку центральным решением стратегического характера является оценка объема ресурсов, необходимых для обеспечения требуемого уровня защиты, и оптимальное их распределение, то в рассматриваемой модели определяющими должны быть именно процессы распределения ресурсов. Основой для ее построения являются общие цеди (задачи) защиты информации и условия, в которых осуществляется защита информации.

Цели защиты информации в самом общем виде могут быть сформулированы как построение оптимальных систем защиты информации и организации оптимального их функционирования. При этом понятие оптимальности интерпретируется в соответствии с общими постановками оптимизированных задач: при заданных ресурсах достигнуть максимального результата или обеспечить достижение заданного результата при минимальном расходовании ресурсов. Таким образом, в любом случае речь идет о наиболее рациональном использовании ресурсов, выделяемых или необходимых для защиты информации.

Условия, в которых осуществляется защита информации, могут быть представлены следующим образом. Защищенность информации определяется некоторыми показателями, которые в свою очередь определяются некоторыми параметрами системы и внешней среды. Всю совокупность параметров, определяющих значение показателей защищенности информации, в самом общем случае можно разделить на три вида: 1) управляемые параметры, т. е. такие, значения которых полностью формируются системой защиты информации; 2) параметры, недоступные для такого однозначного и прямого управления, как параметры, первого вида, но на которые система защиты может оказывать некоторое воздействие; 3) параметры внешней среды, на которые система защиты информации никаким образом воздействовать не может.

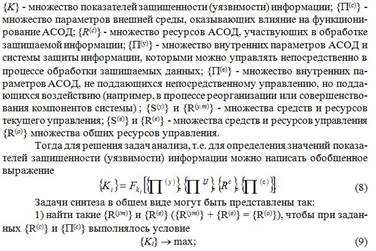

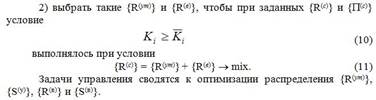

Тогда модель процесса защиты информации в самом общем виде представлена на рис. 2, на котором приняты следующие обозначения: {K} – множество показателей защищенности (уязвимости) информации; {Π (c)} – множество параметров внешней среды, оказывающих влияние на функционирование АСОД; {R(c)} – множество ресурсов АСОД, участвующих в обработке защищаемой информации; {Π (y)} – множество внутренних параметров АСОД и системы защиты информации, которыми можно управлять непосредственно в процессе обработки защищаемых данных; {Π (в)} – множество внутренних параметров АСОД, не поддающихся непосредственному управлению, но поддающихся воздействию (например, в процессе реорганизации или совершенствования компонентов системы); {S(у)} и {R(y. т)} – множества средств и ресурсов текущего управления; {S(в)} и {R(в)} – множества средств и ресурсов управления {R(о)} множества общих ресурсов управления.

Рис. 2 Общая модель процессов защиты информации

Тогда модель процесса защиты информации в самом общем виде представлена на рис. 2, на котором приняты следующие обозначения:

Нетрудно видеть, что возможны следующие модификации общей модели:

1) блоки 1, 2 и 3 – модель функционирования АСОД при отсутствии управления защитой информации; такая модель позволяет лишь определять значения показателей защищенности информации, т. е. решать задачи анализа;

2) блоки 1, 2, 3, 4а – модель текущего управления защитой информации; основу которого составляет оптимизация использования средств защиты, непосредственно включенных в состав АСОД. Такое управление может быть оперативно-диспетчерским и календарно-плановым;

3) 1, 2, 3, 4а, 5а и 6а – модель управления ресурсами, выделенными на защиту информации. Дополнительно к предыдущим задачам такая модель позволяет оптимизировать процесс формирования средств для текущего управления защитой информации;

4) блоки 1, 2, 3, 4б, и 5б – модель управления средствами воздействия на параметры, не допускающие текущего управления, но поддающиеся воздействию;

5) 1, 2, 3, 4б, 5б и 6б – модель управления ресурсами, выделенными на развитие АСОД;

6) все блоки – полная модель защиты. Дополнительно ко всем возможностям, рассмотренным выше, позволяет оптимизировать использование всех ресурсов, выделенных на защиту информации.

Таким образом, приведенная модель позволяет решать все задачи моделирования систем и процессов защиты информации. Однако, чтобы воспользоваться этой общей моделью, должны быть известны функциональные зависимости значений показателей защищенности от всех обозначенных на рис. 2 параметров и зависимость самих параметров от размеров ресурсов, вкладываемых в отображаемые ими процессы. Как известно, в настоящее время оба названные условия, вообще говоря, отсутствуют, что существенно ограничивает возможности практического использования рассмотренной модели. Для расширения этих возможностей в программе работ по защите информации должны быть предусмотрены (и притом в качестве приоритетных) работы по формированию и обоснованию необходимых функциональных зависимостей и сбору (определению) необходимых для их реализации.

|

|

|

© helpiks.su При использовании или копировании материалов прямая ссылка на сайт обязательна.

|