- Автоматизация

- Антропология

- Археология

- Архитектура

- Биология

- Ботаника

- Бухгалтерия

- Военная наука

- Генетика

- География

- Геология

- Демография

- Деревообработка

- Журналистика

- Зоология

- Изобретательство

- Информатика

- Искусство

- История

- Кинематография

- Компьютеризация

- Косметика

- Кулинария

- Культура

- Лексикология

- Лингвистика

- Литература

- Логика

- Маркетинг

- Математика

- Материаловедение

- Медицина

- Менеджмент

- Металлургия

- Метрология

- Механика

- Музыка

- Науковедение

- Образование

- Охрана Труда

- Педагогика

- Полиграфия

- Политология

- Право

- Предпринимательство

- Приборостроение

- Программирование

- Производство

- Промышленность

- Психология

- Радиосвязь

- Религия

- Риторика

- Социология

- Спорт

- Стандартизация

- Статистика

- Строительство

- Технологии

- Торговля

- Транспорт

- Фармакология

- Физика

- Физиология

- Философия

- Финансы

- Химия

- Хозяйство

- Черчение

- Экология

- Экономика

- Электроника

- Электротехника

- Энергетика

Лекция 3 выполнила студентка 2-ого курса АИ Ширшова Анна.

Лекция 3 выполнила студентка 2-ого курса АИ Ширшова Анна.

1. Дайте определение информационной деятельности человека.

Деятельность человека, связанную с процессами получения, преобразования, накопления и передачи информации, называют информационной деятельностью.

2. Какие виды информационной деятельности вы знаете?

Информационная деятельность бывает массовой, специальной и личностной.

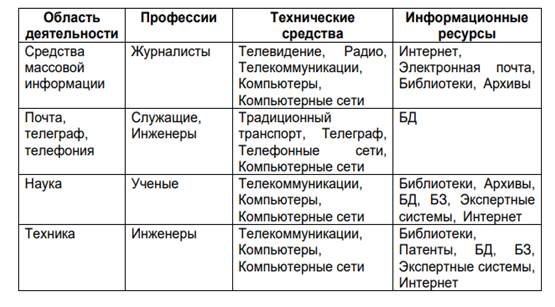

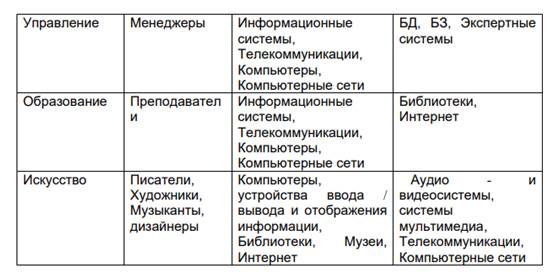

3. Какие виды профессиональной информационной деятельности вы можете назвать?

4. Что такое информационная безопасность?

Защита информационных ресурсов от несанкционированного доступа, обеспечение безопасности информационных и телекоммуникационных систем.

5. Перечислите традиционные методы защиты информации.

К традиционным методам защитыот преднамеренных информационных угроз относятся: ограничение доступа к информации, шифрование (криптография) информации, контроль доступа к аппаратуре, законодательные меры.

6. На каких уровнях осуществляется ограничение доступа к информации?

Ограничение доступа к информации осуществляется на двух уровнях : на уровне среды обитания человека(путем создания искусственной преграды вокруг объекта защиты: выдачи допущенным лицам специальных пропусков, установки охранной сигнализации или систем видеонаблюдения) и на уровне защиты компьютерных систем (например, с помощью разделения информации, циркулирующей в компьютерной системе, на части и организации доступа к ней лиц в соответствии с их функциональными обязанностями. При защите на программном уровне каждый пользователь имеет пароль, позволяющий ему иметь доступ только к той информации, к которой он допущен).

7. В чем заключается шифрование информации?

Шифрование (криптография) информации заключается в преобразовании (кодировании) слов, букв, слогов, цифр с помощью специальных алгоритмов. Для ознакомления с шифрованной информацией нужен обратный процесс — декодирование. Шифрование обеспечивает существенное повышение безопасности передачи данных в сети, а также данных, хранящихся на удаленных устройствах.

8. Что обозначает контроль доступа к аппаратуре?

Контроль доступа к аппаратуре означает, что вся аппаратура закрыта и в местах доступа к ней установлены датчики, которые срабатывают при вскрытии аппаратуры. Подобные меры позволяют избежать, например, подключения посторонних устройств, изменения режимов работы компьютерной системы, загрузки посторонних программ и т.п.

9. В чем заключаются законодательные меры?

Законодательные меры заключаются в исполнении существующих в стране законов, постановлений, инструкций, регулирующих юридическую ответственность должностных лиц — пользователей и обслуживающего персонала за утечку, потерю или модификацию доверенной им информации.

10. Что такое политика безопасности?

Политика безопасности — это совокупность технических, программных и организационных мер, направленных на защиту информации в компьютерной сети.

|

|

|

© helpiks.su При использовании или копировании материалов прямая ссылка на сайт обязательна.

|