- Автоматизация

- Антропология

- Археология

- Архитектура

- Биология

- Ботаника

- Бухгалтерия

- Военная наука

- Генетика

- География

- Геология

- Демография

- Деревообработка

- Журналистика

- Зоология

- Изобретательство

- Информатика

- Искусство

- История

- Кинематография

- Компьютеризация

- Косметика

- Кулинария

- Культура

- Лексикология

- Лингвистика

- Литература

- Логика

- Маркетинг

- Математика

- Материаловедение

- Медицина

- Менеджмент

- Металлургия

- Метрология

- Механика

- Музыка

- Науковедение

- Образование

- Охрана Труда

- Педагогика

- Полиграфия

- Политология

- Право

- Предпринимательство

- Приборостроение

- Программирование

- Производство

- Промышленность

- Психология

- Радиосвязь

- Религия

- Риторика

- Социология

- Спорт

- Стандартизация

- Статистика

- Строительство

- Технологии

- Торговля

- Транспорт

- Фармакология

- Физика

- Физиология

- Философия

- Финансы

- Химия

- Хозяйство

- Черчение

- Экология

- Экономика

- Электроника

- Электротехника

- Энергетика

Контрольные вопросы и задания

Защита информации, антивирусная защита

В связи с тем что информация является предметом собственности (государства, коллектива, отдельного лица), то неизбежно возникает проблема угрозы этой информации, заключающейся в неконтролируемом ее распространении, в хищении, несанкционированном уничтожении, искажении, передаче, копировании, блокировании доступа к информации. Следовательно, возникает проблема защиты информации от утечки и несанкционированных воздействий на информацию и ее носители, а также предотвращение других форм незаконного вмешательства в информационные ресурсы и информационные системы.

В настоящее время основные вопросы защиты информации регламентированы законами РФ «О государственной тайне», «Об информации, информатизации и защите информации», «О безопасности», «О связи», «Положением о государственном лицензировании деятельности в области защиты информации», документами Гостехкомиссии России и оборонных отраслей промышленности.

В соответствии с Федеральным законом Российской Федерации от 27 июля 2006 г. № 149-ФЗ «Об информации, информационных технологиях и о защите информации» защита информациипредставляет собой принятие правовых, организационных и технических мер, направленных на:

- - обеспечение защиты информации от неправомерного доступа, уничтожения, модифицирования, блокирования, копирования, предоставления, распространения, а также от иных неправомерных действий в отношении такой информации;

- - соблюдение конфиденциальности информации ограниченного доступа;

- - реализацию права на доступ к информации.

Защита информации может быть построена по трем направлениям (рис. 148):

Рис. 148. Три направления защиты информации

Защита информации от непреднамеренного воздействия— деятельность по предотвращению воздействия на защищаемую информацию ошибок пользователя, сбоя технических и программных средств информационных систем, природных явлений или иных нецеленаправленных действий, приводящих к искажению, уничтожению, копированию, блокированию доступа к информации, а также к утрате, уничтожению или сбою функционирования носителя информации.

Защита от аппаратных и программных сбоев сводится к установке надежного, лицензионного программного обеспечения, в первую очередь операционной системы, регулярного запуска программ диагностики, периодического архивирования информации. В связи с возможностью потери информации в результате сбоев электроэнергии рекомендуется использовать источники бесперебойного питания.

Защита от неправильных действий пользователя подразумевает разграничение прав доступа, запрета на установку посторонних программ (родительский контроль).

Защита информации от несанкционированного воздействия— деятельность, направленная на предотвращение воздействия на защищаемую информацию с нарушением установленных прав и/или правил на изменение информации, приводящих к ее искажению, уничтожению, копированию, блокированию доступа, а также к утрате, уничтожению или сбою функционирования носителя информации.

Защита от внешних воздействий заключается в предотвращении сетевых атак, потери конфиденциальной информации и похищения данных как через сеть, так и через внешние носители. Для защиты компьютера от атак по сети применяется программно-аппаратное средство, называемое межсетевой экран, брандмауэр или файрвол(англ, firewall). Брандмауэр представляет собой программный или аппаратный комплекс, который проверяет данные, входящие через Интернет или сеть, и, в зависимости от настроек брандмауэра, блокирует их или позволяет им пройти в компьютер.

Для того чтобы предотвратить потери конфиденциальной информации, принято использовать системы идентификации и аутентификации пользователей. Общий алгоритм работы таких систем сводится к получению информации от пользователя (логин и пароль), ее проверке на подлинность и затем предоставление (или непре- доставление) доступа к системе. Однако самым слабым звеном такой системы защиты является человек. Наиболее реальными выглядят следующие случаи:

- записанный вами пароль найден злоумышленником;

пароль был подсмотрен злоумышленником при вводе легальным пользователем;

злоумышленник получил доступ к базе данных системы защиты.

В Системе справки и поддержки Windows 7 приводятся следующие признаки надежных паролей и парольных фраз (табл. 32).

Таблица 32. Признаки надежных паролей и парольных фраз

| Надежный пароль: | Надежная парольная фраза: |

|

|

Пароль или парольная фраза, отвечающие всем описанным выше условиям, по-прежнему могут быть ненадежными. Например, HiPeoples удовлетворяет всем требованиям к надежности, но является ненадежным, так как содержит полное слово. Hi Рс0р7е$! надежнее предыдущего, так как некоторые буквы в слове замещены цифрами и, кроме того, пароль содержит пробелы.

Чтобы научиться запоминать надежные пароли и парольные фразы, компания Microsoft рекомендует:

- - создайте сокращение из легко запоминаемой фразы. Например, фразы, значимой для вас, такой как «мой сын родился 15 июня 1980 года». Используя эту фразу, в качестве подсказки можно придумать пароль мср15июн80г;

- - замещайте цифрами, знаками, а также орфографическими ошибками буквы или слова в легко запоминающейся фразе. Например, на основе фразы «мой сын родился 15 июня 1980 года» можно составить надежную парольную фразу мОй SuHb р0д1лсъ 0891;

- - пароли и парольные фразы могут быть связаны с любимым видом спорта или хобби. Например, «Мне нравится ездить на мотоцикле» можно переделать в МнНрАуНся8и2иО811600кт

Защита носителей информации реализуется путем кодирования дисковых данных, когда нет возможности ограничить доступ пользователей к носителям информации. В качестве примера можно привести такой программный продукт, как Secret Disk Server NG, который предназначен для защиты корпоративной конфиденциальной информации (баз данных, файловых архивов, бизнес- приложений и их данных), хранящейся и обрабатываемой на серверах и рабочих станциях. Программа не только надежно защищает конфиденциальные данные, но и скрывает их наличие на сервере. Secret Disk Server NG обеспечивает защиту данных на жестких и съемных дисках методом «прозрачного» шифрования, который заключается в том, что пользователь записывает подготовленный в текстовом редакторе документ на защищаемый диск, а система защиты в процессе записи выполняет его кодирование.

Защита информации от утечки— деятельность по предотвращению неконтролируемого распространения защищаемой информации от ее разглашения, несанкционированного доступа к защищаемой информации и от получения защищаемой информации разведками.

Защита от случайных потерь реализуется достаточно просто с помощью регулярно выполняемой схемы полного резервного копирования системы. Если пользователь случайно уничтожает данные, если происходит отказ аппаратных средств или какая-нибудь программа просто разрушает данные, можно восстановить файлы с носителя резервной копии.

Защита от вирусов. Одной из самых важных составляющих в системе защиты информации является защита от компьютерных вирусов. Компьютерный вирус— программа, созданная и используемая для нанесения какого-либо вреда или достижения других противоправных и вредоносных для пользователей персональных компьютеров и владельцев информационных ресурсов целей. По сути, вирус это программный код, который способен внедриться в существующие файлы.

Обычная вирусная простудная инфекция распространяется среди людей, компьютерный вирус также имеет тенденцию к размножению, только переходит он с файла на файл и с компьютера на компьютер. Точно так же как обычная вирусная инфекция может оказать непоправимое воздействие на человека, так и компьютерный вирус может быть запрограммирован на уничтожение и повреждение данных.

На сайте одной из самой известной компании в России, а именно, «Лаборатория Касперского», занимающейся производством систем защиты от вредоносных программ, расположенном по адресу www.kaspersky.ru, определены симптомы заражения компьютера вирусами и вредоносными программами. Среди них можно выделить следующие признаки:

- - увеличение исходящего интернет-трафика;

- - частые зависания и сбои в работе компьютера;

- - происходит неожиданный запуск программ;

- - ваш персональный сетевой экран сообщает, что некое приложение пытается соединиться с Интернетом, хотя вы эту программу не запускали;

- - ваши друзья получают от вас по электронной почте сообщения, которых вы не посылали.

Косвенными признаками факта заражения могут являться также симптомы и не компьютерные. Например, счета за телефонные звонки или SMS-сообщения, которых на самом деле не было. Это может говорить о том, что на компьютере или в мобильном телефоне завелся «телефонный троянец». Если зафиксированы случаи несанкционированного доступа к личному банковскому счету или факты использования кредитной карты, то это может быть сигналом о шпионской программе, внедренной в систему.

Единой системы классификации вирусных программ не существует, можно лишь выделить несколько, таких как:

- - классификация по способу заражения;

- - классификация по среде обитания;

- - классификация по степени воздействия;

- - классификация по способу маскировки.

Взависимости от характера областей внедрения вирусы можно классифицироватьпо следующим средам обитания(рис. 149):

Рис. 149. Классификация вирусов по среде обитания

Файловые вирусы заражают исполняемые файлы и файлы динамических библиотек (чаще всего такие файлы имеют расширения .exe, .com, .dll, .sys).

Загрузочные вирусызаражают загрузочные секторы накопителей, в частности жесткого диска.

Макрокомандные вирусызаражают файлы документов, с которыми работает пользователь, чаще всего файлы, создаваемые в приложениях Microsoft Office. Макрос— это последовательность команд, предназначенная для автоматизации работы пользователя, работающего, например, в текстовом редакторе Word. Макрос, написанный злоумышленником, может нарушить правильную работу приложений.

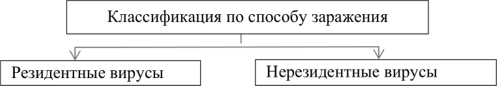

Взависимости от способа заражениявирусы можно классифицировать следующим образом (рис. 150):

Рис. 150. Классификация вирусов по способу заражения

Резидентные вирусыпосле загрузки компьютера находятся в оперативной памяти и перехватывают обращения операционной системы к файлам или загрузочным секторам и внедряются в них.

Нерезидентные вирусыне заражают память компьютера и являются активными ограниченное время.

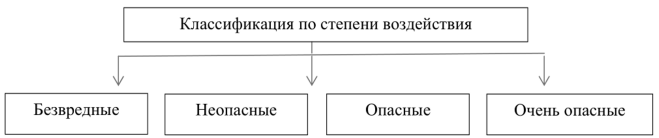

В зависимости от степени воздействияна заражаемый объект вирусы можно классифицировать следующим образом (рис. 151):

Рис. 151. Классификация вирусов по степени воздействия

Безвредные вирусыне влияют на работу персонального компьютера, однако, объем дискового пространства может быть уменьшен.

Неопасные вирусыне влияют на работу персонального компьютера, однако вследствие их работы может быть уменьшен объем оперативной памяти или/и дискового пространства, кроме того, возможны проявления графических и звуковых эффектов.

Опасные вирусыприводят к нарушениям в работе компьютера.

Очень опасные вирусыприводят к потере информации, уничтожению данных.

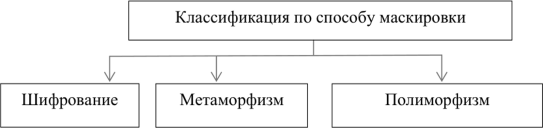

Классификация по способу маскировкипредставлена на рис. 152. Сам процесс маскировки заключается в том, что вирусы пытаются самомодифициро- ваться, т.е. укрываются от обнаружения. Поскольку сам вирус представляет собой программу, то модификация параметров своего кода, особенно стартовой его части, не позволяет раскодировать остальные команды вируса.

Рис. 152. Классификация вирусов по способу маскировки

Шифрование— данная технология заключается в том, что функционально вирус состоит из двух частей: самого вируса и шифратора. Каждая копия вируса состоит из шифратора, случайного ключа и собственно вируса, зашифрованного этим ключом.

Метаморфизм— в основе лежит технология перестановки различных участков кода вируса, вставки между значимыми участками кода ничего не значащих команд.

Полиморфизмзаключается в образовании новых процедур, формирующих код вируса, видоизменяющихся при каждом заражении. Код вируса при заражении файлов всякий раз шифруется с использованием случайных паролей.

Однако кроме вирусов, существуют еще так называемые вредоносные программы,цель которых — реализация воздействия, направленного на причинение вреда владельцу информации, среди них клавиатурные шпионы, мошенническое программное обеспечение, рекламные программы, программы-черви, троянские программы и т.д. Дадим характеристику некоторым из них.

Клавиатурные шпионы отслеживают нажатие клавиш на клавиатуре, собирают конфиденциальную информацию (пароли, PIN-коды и т.д.), отслеживают адреса электронной почты и отправляют собранные данные злоумышленнику.

К мошенническому программному обеспечению относят процесс, называемый фишингом,который направлен на сбор персональных данных, относящихся к финансовой информации, предположим, клиента банка. Создав поддельный web-сайт банка, злоумышленники могут запросить у клиента логин, пароль, либо PIN-код для доступа к его персональным данным и проведению финансовых операций, заключающихся в краже денежных средств.

Рекламные программы, которые часто встраиваются в версии ознакомительных программ, могут перенаправлять пользователя на сайты с платной информацией или на взрослые сайты. Соответственно, такие действия приведут к увеличению интернет-трафика.

Программы-черви. Имеют свое название в силу того, что обладают способностью проникновения на один компьютер, а затем оказываются готовы «переползти» (перейти) на другие компьютеры. Такие программы обычно проникают через сеть и рассылают себя на другие узлы сети, но не с целью поражать компьютеры, а размножать свои копии.

Троянские программы маскируются под обычные программы, однако при запуске совершают вредоносные действия без ведома пользователя. Таким образом, увидев, например, на своем флэш-носителе программный файл с интересным названием и открыв его с целью удовлетворения любопытства, пользователь активирует троянскую программу. Функции подобных программ — кража личной информации пользователя, например паролей, отслеживание действий пользователя. Троянские программы не распространяются сами по себе, в этом их отличие от программ-червей, поэтому в активации подобных программ виноват сам пользователь.

Контрольные вопросы и задания

- 1. Вследствие каких причин возникает проблема угрозы информации?

- 2. Какие законы регламентируют вопросы защиты информации?

- 3. Перечислите меры, которые могут быть направлены на защиту информации.

- 4. Назовите три направления, по которым может быть построена защита информации. Дайте им краткую характеристику.

- 5. В чем, по вашему мнению, заключается защита от аппаратных и программных сбоев?

- 6. Что представляет собой брандмауэр?

- 7. С какими целями используются системы идентификации и аутентификации пользователей? Каков алгоритм их работы?

- 8. Перечислите признаки надежных паролей и парольных фраз.

- 9. Какие рекомендации по запоминанию паролей и парольных фраз вы можете привести?

- 10. Каким образом можно организовать защиту информации от утечки?

- 11. Дайте определению компьютерному вирусу.

- 12. Какие симптомы заражения компьютера вирусами вы знаете?

- 13. Приведите классификацию вирусных программ.

- 14. Дайте характеристику файловым и загрузочным вирусам.

- 15. Какова роль макрокомандных вирусов? Что такое макрос?

- 16. Поясните разницу между резидентными и нерезидентными вирусами.

- 17. Как классифицируются вирусы в зависимости от степени воздействия на заражаемый объект?

- 18. Шифрование, метаморфизм, полиморфизм — раскройте данные понятия.

- 19. Какова цель вредоносных программ?

- 20. Что означает понятие «фишинг»?

- 21. Какова цель троянских программ?

- 22. Проанализируйте отчет своей антивирусной программы, установленной у вас на компьютере. Какие вредоносные объекты содержатся в отчете? Представьте отчет в виде таблицы.

|

|

|

© helpiks.su При использовании или копировании материалов прямая ссылка на сайт обязательна.

|